Per la (quasi) totalità dei CISO italiani il problema principale è l'utente. L'analisi di Proofpoint

di Alberto Falchi pubblicata il 05 Dicembre 2022, alle 13:01 nel canale Innovazione

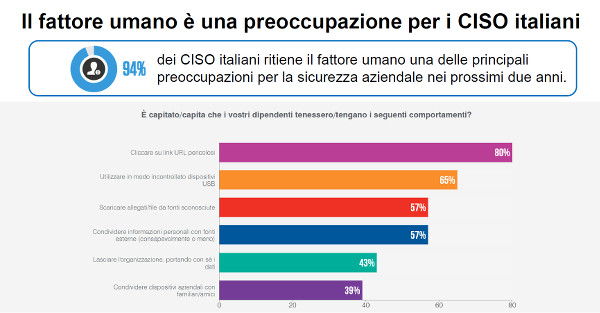

Il vero anello debole della catena è l'essere umano secondo il 94% dei CISO italiani. Secondo una ricerca condotta da Proofpoint, la maggior delle violazioni è dovuta a dipendenti malintenzionati o semplicemente poco attenti alla sicurezza

Proofpoint ha fatto il punto sullo stato di sicurezza delle imprese italiane e sulla percezione che hanno i CISO (Chief Information Security Officer) del rischio informatico. Per fotografare la situazione, ha commissionato a Cybersecurity Digital Club uno studio, che ha preso in esame 130 CIO italiani che lavorano in aziende appartenenti a differenti settori industriali.

Di questi, il 16% afferma di aver subito almeno un furto di dati, mentre il 10% non sa nemmeno se è stato attaccato. Più di uno su quattro (26%) sostiene che questi attacchi sono causati da minacce interne. Questi incidenti si sono tradotti per il 50% dei casi in danni alla reputazione, nel 38% a perdite economiche, un altro 38% afferma che sono state sottratte credenziali. Un CISO su quattro ha inoltre sostenuto di aver perso dati critici come conseguenza di un attacco. In un caso su quattro, ripristinare i sistemi e metterli in sicurezza ha comportato costi aggiuntivi.

Sono due i dati che meritano però una maggiore attenzione. Da un lato, nessuno ha affermato di aver perso dei clienti come conseguenza di un attacco informatico. Dall'altro, secondo il 96% del campione la principale minaccia è rappresentata dai lavoratori stessi.

L'essere umano è il principale fattore di rischio

Da tempo chi lavora nel settore della tecnologia sa che la maggior parte degli incidenti informatici fa leva sull'essere umano. Questo è inevitabile: per sfruttare le vulnerabilità, solitamente è necessario l'intervento di una persona all'interno dell'azienda. Una password trafugata o troppo semplice da individuare, un clic sul un link di una mail di phishing, l'apertura di un documento arrivato via mail e contenente malware.

Distrazione o scarsa conoscenza delle basi della sicurezza, in questi casi. Ma non solo: più di una violazione su quattro (26%) è dovuta all'operato di lavoratori infedeli. Non parliamo di errori o leggerezze in questi casi, ma di persone che copiano illegalmente documenti riservati.

Come reagire a questi problemi? Il 65% del campione sostiene che sta adottando tecnologie per gestire meglio le minacce interne. Per invece gli incidenti non dovuti a dolo, ma a errori o scarsa conoscenza dei pericoli, la soluzione è la formazione: il 96% dei CISO conduce infatti corsi di sensibilizzazione sulle minacce veicolate tramite e-mail.

L'importanza della formazione

Se difendersi da dipendenti infedeli è complicato e richiede l'adozione di strumenti specifici, per ridurre il rischio di incidenti dovuti a disattenzione o errori l'unica strada è la formazione. E quasi tutti i CISO interpellati (96%) dichiarano di condurre corsi di sensibilizzazione.

Quali sono i temi affrontati? Prima di tutto (96%) comprendere i rischi del phishing e del BEC (Business Email Compromise), ma anche saper gestire correttamente le password (88%), comprendere le politiche per utilizzare in sicurezza dispositivi aziendali o personali (80%), riconoscere i tentativi di social engineering (78%).

Rimane un 4% che invece dichiara di non aver attivato alcun programma di sensibilizzazione continuo sulla sicurezza.

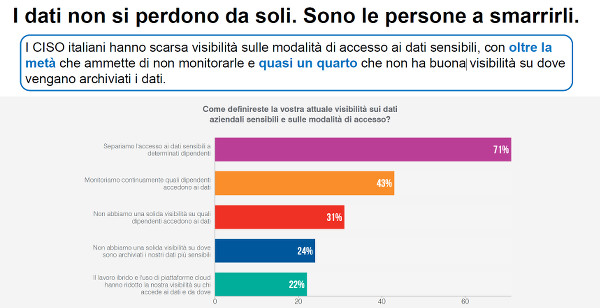

Va anche sottolineato che se da un lato è vero che l'errore umano (e la disonestà di alcune persone) sono il principale problema, non si può nascondere che non tutti i CISO si impegnano per ridurre i rischi. Il 31% degli intervistati dichiara di non avere visibilità su quali dipendenti accedono a dati importanti, mentre un 24% non ha nemmeno idea di dove siano archiviati i dati sensibili. A questo punto, è ovvio che risulta complicato proteggere delle informazioni se nemmeno si sa dove si trovano.

Come è possibile questo? Secondo il 22% dei CISO, questi problemi sono dovuti al lavoro ibrido, che ha ridotto la visibilità. Viene però spontaneo chiedersi se la colpa sia del lavoro ibrido, come sostengono, o del fatto che il cloud non sia stato implementato nel migliore dei modi da alcuni responsabili della sicurezza.

Recensione Samsung Galaxy Z Fold7: un grande salto generazionale

Recensione Samsung Galaxy Z Fold7: un grande salto generazionale  The Edge of Fate è Destiny 2.5. E questo è un problema

The Edge of Fate è Destiny 2.5. E questo è un problema Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello Identikit della scheda video perfetta, pensieri tra il serio e il faceto

Identikit della scheda video perfetta, pensieri tra il serio e il faceto SUV, 100% elettrico e costa meno di un benzina: Leapmotor B10 disponibile in Italia

SUV, 100% elettrico e costa meno di un benzina: Leapmotor B10 disponibile in Italia Hai mai caricato un referto su ChatGPT? Hai messo in grave pericolo la tua salute e la tua privacy

Hai mai caricato un referto su ChatGPT? Hai messo in grave pericolo la tua salute e la tua privacy

2 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoAh beh

Beh si vede questo.. con tutti i report o articoli ed info sulle nuove/correnti infezioni che nel 99% dei casi si utilizza l'anello piu' debole nella sicurezza e cioe' la persona con clicca qui ecc.. e poi sfruttano i bug ed altro, ma senza l'ok della persona l'infezione in genere non parte.Nel caso poi di noi Italiani, per quanto riguarda la sicurezza informatica (non per i software ed hardware, da vedere comunque se si usano propriamente o se si usano) l'informazione dell'Italiano medio e' ai livelli del Medioevo tecnologico o meno, per capirlo non bastano studi, basta parlare con la gente di ogni tipo e si vede, purtroppo.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".