Hacking medicale: alcune pompe per l'insulina di Medtronic sono vulnerabili

di Alberto Falchi pubblicata il 12 Ottobre 2021, alle 14:01 nel canale Security

L'azienda ha ritirato dal mercato alcuni modelli controllabili da remoto che potevano essere violati con una certa facilità, mettendo a rischio la vita dei pazienti. Il problema era già noto dal 2018

Come tutti i settori, anche quello medicale è in rapida trasformazione grazie alla tecnologia. Non parliamo solo dello sviluppo dei farmaci, accelerato enormemente grazie alle simulazioni computerizzate, ma anche dei dispositivi medicali, come pacemaker, pompe per l'insulina e via dicendo. Negli ultimi anni questi apparati si sono evoluti con nuove funzioni che ne rendono l'utilizzo più semplice e comodo, ma che pongono più di un dubbio sulla sicurezza: le contromisure prese per evitare sabotaggi da parte di esperti di informatica sono sufficienti? Nel caso delle pompe per l'insulina di Medtronic, no.

Medtronic richiama con urgenza alcuni controller per le pompe per l'insulina: sono hackerabili

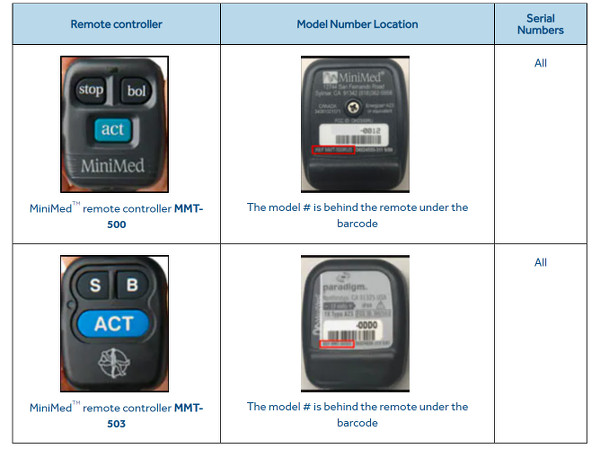

Medtronic ha emesso un richiamo urgente per i controller MiniMed MMT-500 e MMT-502 che consentivano di attivare le pompe per l'insulina utilizzando un comodo telecomando. Il motivo del richiamo non è dovuto a problemi di funzionamento, ma a potenziali rischi di hackeraggio: come spiega l'azienda in un comunicato, gli utenti dovrebbero "smettere immediatamente di utilizzare i telecomandi e disconnetterli, disabilitare le funzionalità di controllo remoto e restituire a Medtronic il telecomando".

Il motivo, come spiega l'azienda stessa, è che questi telecomandi si connettono tramite frequenze RF per evitare di dover utilizzare i comandi fisici presenti sulla pompa stessa. Un attaccante che si trovasse nelle vicinanze, potrebbe hackerare i dispositivi semplicemente copiando il segnale wireless inviato legittimamente dall'utente, per poi ripeterlo in altri momenti, forzando così sovradosaggi di insulina o bloccandone l'erogazione a piacere.

Si tratta di un attacco teorico, mai messo in pratica nel mondo reale, ma già noto da tempo. Dal 2018, come specifica l'azienda, ma altre fonti riportano che simili vulnerabilità erano state rese note già nel 2011.

Fino a pochi giorni fa Medtronic ha considerato questo tipo di attacchi estremamente improbabili, limitandosi a sottolineare il potenziale pericolo, ma ora è tornata sui suoi passi, procedendo col ritiro dei modelli incriminati.

Gli utenti di questi dispositivi medicali sono quindi a rischio? Relativamente. Per poter sabotare le pompe è necessario che si verifichino una serie di condizioni: l'utente deve aver attivato il controllo remoto della pompa, l'ID del telecomando deve essere registrato sul dispositivo, l'hacker deve trovarsi nelle immediate vicinanze sia per acquisire il segnale RF sia per inviare i comandi malevoli. Non ultimo, chi utilizza la pompa deve ignorare i segnali del dispositivo che segnala che in quel momento sta operando.

In pratica, se il telecomando è attivo e funzionante e un malvivente si trova di fianco, può manomettere in maniera semplice e senza farsi notare la pompa, anche senza bisogno di grandi competenze tecniche. Per Medtronic questo non rappresentava un problema sino a pochi giorni fa, mentre ora l'azienda per qualche motivo ha deciso di procedere al ritiro dei dispositivi.

Con la diffusione dell'IoT è necessario ripensare alla sicurezza

Il problema rilevato nelle pompe di Medtronic sottolinea come ancora il concetto di sicurezza informatica sia aleatorio in tutti i settori non propriamente legati all'informatica. Lo abbiamo visto nell'IoT industriale, e ora il problema si pone anche per strumenti medicali. La cosa che più colpisce è che questo tipo di attacchi sono banali, alla portata di tutti, anche non esperti, fatto che dimostra come la cybersecurity non sia stata minimamente presa in considerazione in fase di sviluppo del prodotto. Se a un attaccante basta replicare un segnale RF, significa che i segnali inviati alla pompa non sono cifrati, ma in chiaro. Assurdo, se si pensa che nel mondo automotive già da molti anni tutti i telecomandi inviano segnali cifrati.

Non è però la prima volta che dei ricercatori scoprono falle di "design" nella sicurezza di alcuni prodotti. Su Edge9 avevamo già parlato di come sia semplice prendere il controllo di una gru da cantiere, semplicemente perché chi le aveva sviluppate non si era posto il problema di un potenziale attaccante. Lo stesso è accaduto con le pompe di insulina, che soffrono esattamente dello stesso problema di fondo.

Recensione Samsung Galaxy Z Fold7: un grande salto generazionale

Recensione Samsung Galaxy Z Fold7: un grande salto generazionale  The Edge of Fate è Destiny 2.5. E questo è un problema

The Edge of Fate è Destiny 2.5. E questo è un problema Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello Identikit della scheda video perfetta, pensieri tra il serio e il faceto

Identikit della scheda video perfetta, pensieri tra il serio e il faceto SUV, 100% elettrico e costa meno di un benzina: Leapmotor B10 disponibile in Italia

SUV, 100% elettrico e costa meno di un benzina: Leapmotor B10 disponibile in Italia Hai mai caricato un referto su ChatGPT? Hai messo in grave pericolo la tua salute e la tua privacy

Hai mai caricato un referto su ChatGPT? Hai messo in grave pericolo la tua salute e la tua privacy

5 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoper questo penso che questo articolo può interessare solo qualche detective stile tenente Colombo o scrittore di trame di barbosi telefilms pomeridiani, sempre che ci sia un qualche log nascosto nel dispositivo...

per questo penso che questo articolo può interessare solo qualche detective stile tenente Colombo o scrittore di trame di barbosi telefilms pomeridiani, sempre che ci sia un qualche log nascosto nel dispositivo...

Si sente/legge ben di peggio... Non mi stupirei se qualche demente facesse veramente una vigliaccata simile.

per questo penso che questo articolo può interessare solo qualche detective stile tenente Colombo o scrittore di trame di barbosi telefilms pomeridiani, sempre che ci sia un qualche log nascosto nel dispositivo...

Il punto non è questo. Il punto delle normativa (a seguito del quale la Medtronic a *dovuto* effettuare il richiamo), è quello di fissare degli standard minimi per cui *ogni dispositivo* non possa essere controllato da chi non dovrebbe (sia volontariamente che involontariamente), o possa essere loggato da chi non dovrebbe.

E' lo stessa cosa delle norme della privacy: non credo che ci sia nessuno interessato a dove *io* abito o con chi *io* parlo. Diverso è consentire a chiunque di poter accedere ai dati di qualunque altra persona, da cui chi ha in mano i dati li deve proteggere.

Il progresso dei dispositivi medici è tale che chi soffre di patologie di questo tipo può condurre una vita normale, e quindi acquisire anche posizioni di potere. E' come tali possono essere più facilmente vittime di "attacchi".

...

penso di aver detto la stessa cosa... penso...

e cioè aver fatto un dispositivo a disposizione di chiunque volesse modificarne i parametri, sinceramente, a me, sembra una faccenda alquanto irresponsabile

bè adesso è bene che hanno ritirato questa versione ma probabilmente sarebbe stato più assennato, e futuribile per il dispositivo, metterlo in circolazione senza NESSUNA possibilità di alterazione delle impostazioni da una persona diversa da chi lo usa

tra l'altro non credo che abbiano più di qualche anno e quindi non aver bloccato le funzioni dall'esterno mi appare alquanto fuori luogo e tempo...

anche indipendentemente dalla posizione di "potere" di chi lo usa

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".