La sicurezza informatica secondo Cisco: semplificare la vita agli utenti e puntare su standard aperti

di Alberto Falchi pubblicata il 09 Maggio 2022, alle 11:11 nel canale Security

Visibilità, threat intelligence, sapere dare le giuste priorità, migliore esperienza utente e automazione: questi i cinque capisaldi di una efficace strategia di cybersecurity secondo Cisco. Ne parliamo con Andrea Negroni, Country Leader Cybersecurity di Cisco Italia

L’approccio alla sicurezza informatica è cambiato radicalmente negli ultimi anni: se sino a qualche anno fa tutta la cybersecurity veniva gestita da un unico punto centralizzato, oggi è trasversale, decentralizzata. “E sarà sempre più un elemento con cui l’utente finale avrà a che fare”. Esordisce così Andrea Negroni, Country Leader Cybersecurity di Cisco Italia, intervistato da Edge9 sullo stato della sicurezza informatica e su come stanno affrontando la situazione le aziende.

Una situazione più complessa che in passato, a causa dei tanti avvenimenti imprevisti che hanno segnato il mondo negli ultimi anni. “I cigni neri, gli eventi che si scatenano da una parte del mondo e travolgono tutti, ci sono sempre stati”, sottolinea, “ma ora sono sempre più frequenti”. Proprio per questo il tema della resilienza, che non è certo nuovo, sta diventando sempre più importante e gli investimenti delle aziende in questo senso crescono significativamente. Resilienza sotto il profilo finanziario, quello operativo, alla supply chain. Ma anche quello organizzativo, come è stato evidente con l’esplosione del remote working, che rappresenta “un buon esempio di come le aziende hanno reagito a un evento molto impattate cambiando l’organizzazione”. Ma quello che sta vedendo Cisco è che il concetto di resilienza si sta applicando sempre più alla cybersecurity. Cosa significa? “Minimizzare qualsiasi rischio dovuto alla digitalizzazione e fare in modo di proteggere l’integrità del business, in tutti i suoi aspetti”.

I cinque ingredienti per garantire la resilienza della sicurezza informatica

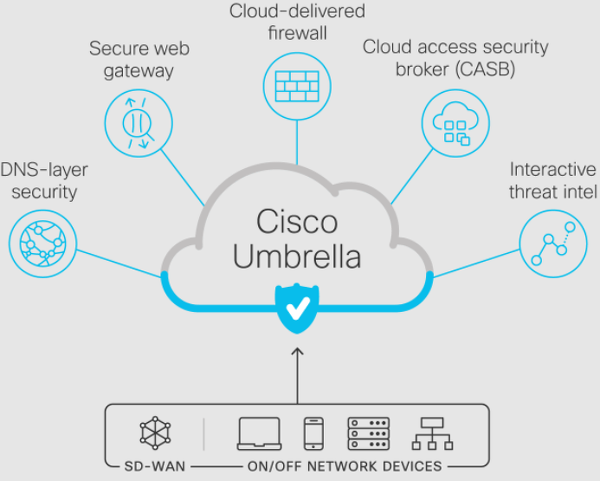

Il primo elemento è quello della visibilità. Con il perimetro dell’infrastruttura sempre più ampio, non più centralizzato, i classici strumenti non garantiscono la visibilità necessaria su tutti gli aspetti. Durante l’emergenza l’adozione della VPN è stata la chiave per garantire a tutti la possibilità di lavorare da remoto in sicurezza e assicurando la business continuity, ma se in qualche modo la VPN consentiva di estendere il perimetro aziendale anche ai lavoratori remoti, ora molte aziende si stanno chiedendo quali soluzioni adottare in futuro. Senza ovviamente perdere la visibilità “sugli endpoint, sulla navigazione da questi dispositivi, visibilità sul cloud”.

Seconda componente di una strategia di cybersecurity efficace è il cercare di capire quali saranno le prossime metodologie d’attacco. “Qui gioca un ruolo fondamentale la threat intelligence”, prosegue Negroni.

Seconda componente di una strategia di cybersecurity efficace è il cercare di capire quali saranno le prossime metodologie d’attacco. “Qui gioca un ruolo fondamentale la threat intelligence”, prosegue Negroni.

Altro ingrediente fondamentale è “dare le priorità corrette”. Lo scorso anno Cisco ha acquisito Kenna, una delle principali aziende che si occupano di effettuare analisi sulle vulnerabilità. La quantità di segnalazioni e di potenziali bug su vari servizi e applicazioni dell’infrastruttura è enorme, e per essere efficaci nel rispondere a possibili attacchi è necessario capire a quali vulnerabilità dare la priorità fra le tantissime segnalate ogni giorno. Un compito non facile, anche perché un errore può comportare gravi danni.

Al quarto posto Negroni mette il chiudere ogni possibile buco nella strategia di sicurezza. Che non vuol dire solamente aggiungere ulteriori soluzioni per andare a rendere più sicuro qualche aspetto, ma anche migliorare l’esperienza dell’utente. “Abbiamo fatto una ricerca in Cisco sullo stato della sicurezza e abbiamo scoperto che le persone sono interessate e la ritengono importante, ma spesso [la sicurezza, NdR] è ancora troppo complicata”. Nel concreto, il 15% degli italiani spende circa 30 minuti al giorno nella gestione delle misure di sicurezza.

Infine, l’ultimo elemento di una strategia di sicurezza efficace è rappresentato da orchestrazione e automazione. Solo automatizzando è infatti possibile individuare e rispondere rapidamente ai problemi.

Sono necessari standard aperti e interoperabili nella cybersecurity?

Un aspetto che sottolinea Negroni è come sia cambiato uno dei classici paradigmi su cui si basa la sicurezza informatica, quello che vede l’utente come l’anello debole della catena. Quello che clicca sui link malevoli, che scarica gli allegati contenenti malware. “Tutti abbiamo delle responsabilità come utenti, ma ci sono situazioni in cui l’utente non può fare assolutamente nulla”, non ha colpe insomma. Un esempio sono gli attacchi alla supply chain, o alcune vulnerabilità zero-day, che non richiedono alcun intervento da parte dell’utente.

Prima di concludere la chiacchierata, chiediamo a Negroni quanto siano importanti standard aperti per consentire alle tantissime soluzioni di sicurezza sul mercato di comunicare fra loro. Oggi, infatti, non esiste una piattaforma di sicurezza informatica in grado di gestire ogni aspetto e le aziende sono costrette ad appoggiarsi a soluzioni di differenti vendor, che in qualche maniera devono convivere. “Per Cisco è importante che i clienti possano costruirsi la loro architettura di sicurezza che sappia far comunicare i vari componenti. Negli ultimi anni abbiamo acquisito molte aziende del settore della cybersecurity, e abbiamo scelto quelle che avevano un approccio più aperto. Abbiamo centinaia di integrazioni di terze parti, semplicemente perché crediamo che debba essere così. Non crediamo nei sistemi chiusi”.

FRITZ!Repeater 1700 estende la rete super-veloce Wi-Fi 7

FRITZ!Repeater 1700 estende la rete super-veloce Wi-Fi 7 Fondazione Chips-IT, l'Italia alla riscossa nei chip. Il piano e la partnership EssilorLuxottica

Fondazione Chips-IT, l'Italia alla riscossa nei chip. Il piano e la partnership EssilorLuxottica Nutanix: innovazione, semplicità e IA al centro della strategia hybrid multicloud

Nutanix: innovazione, semplicità e IA al centro della strategia hybrid multicloud Il futuro dei chip è verticale: RAM e logica impilati per chip più efficienti, ma realizzabili (quasi) ovunque

Il futuro dei chip è verticale: RAM e logica impilati per chip più efficienti, ma realizzabili (quasi) ovunque Accenture e Anthropic insieme per aiutare le imprese a sprigionare il valore dell'IA

Accenture e Anthropic insieme per aiutare le imprese a sprigionare il valore dell'IA Fino a 360 GB su un vetro grande come una moneta: l'archiviazione del futuro presto alla prova dei fatti

Fino a 360 GB su un vetro grande come una moneta: l'archiviazione del futuro presto alla prova dei fatti

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".