Aziende, fate attenzione a Voldemort, il malware che si spaccia per l'Agenzia delle Entrate. L'analisi di Proofpoint

di Alberto Falchi pubblicata il 30 Agosto 2024, alle 11:56 nel canale Security

Si sospetta che il malware sia stato utilizzato a scopo di spionaggio, a causa delle sue capacità di raccogliere dati e fornire payload aggiuntivi, e non per ottenere ritorni finanziari. Proofpoint ritiene che possa essere a opera di un attore APT

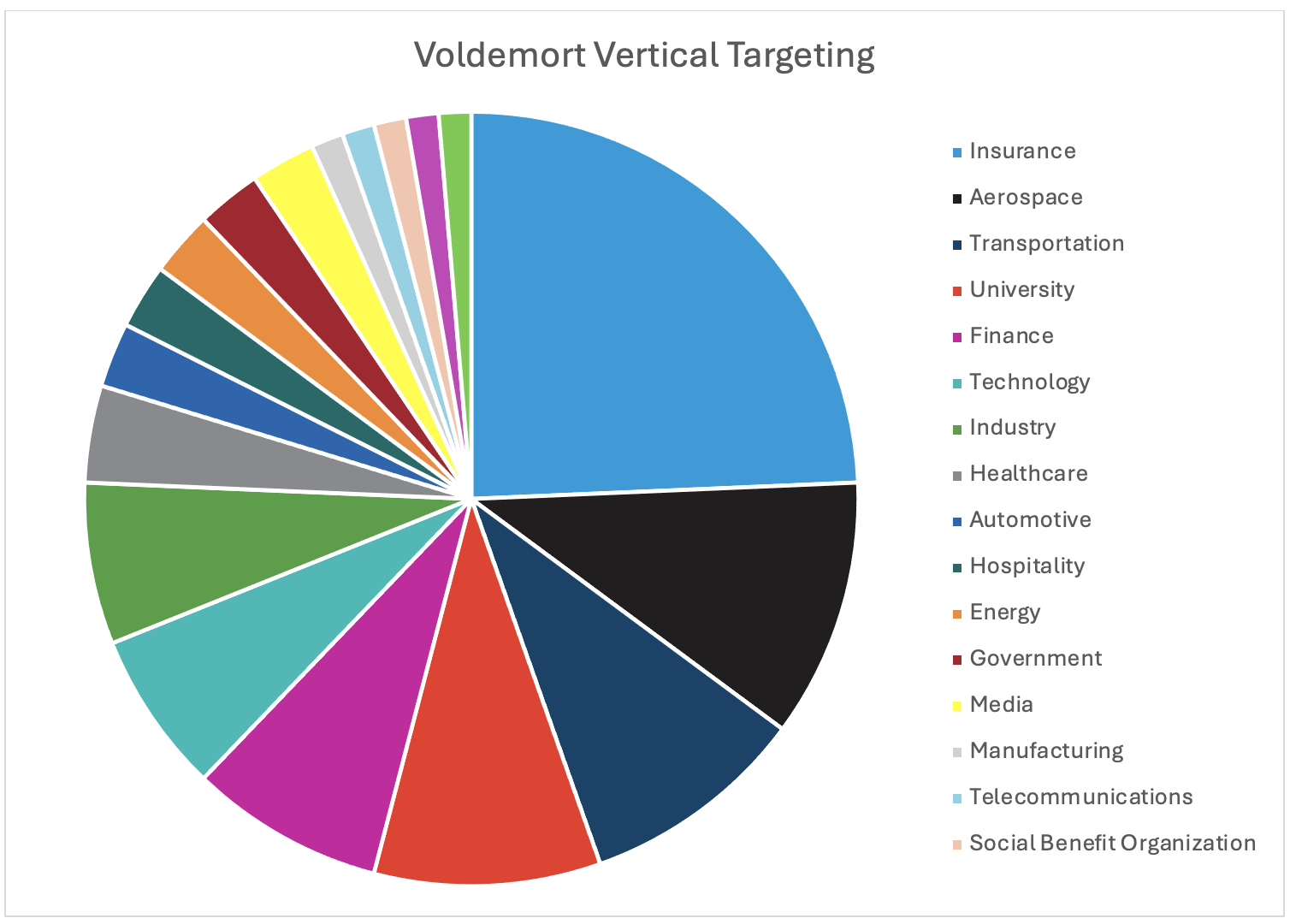

Ad agosto i ricercatori di Proofpoint hanno individuato una nuova campagna di malware attiva a livello globale, Voldemort, che mira a sottrarre informazioni sensibili. I criminali informatici inviano messaggi spacciandosi per agenzie fiscali di vari Paesi, inclusa l'Agenzia delle Entrate. Non si hanno ancora informazioni sugli autori, ma secondo Proofpoint è probabile che sia ad opera di un APT (Advanced Persistent Threat), ovvero gruppi criminali al servizio degli Stati.

Voldemort, un nuovo malware che sottrare informazioni sensibili

Il Threat Research Team ha battezzato con il nome di Voldemort il nuovo malware. La scelta del nome è stata fatta sulla base dei nomi dei file e da alcune stringhe di testo presenti nel malware.

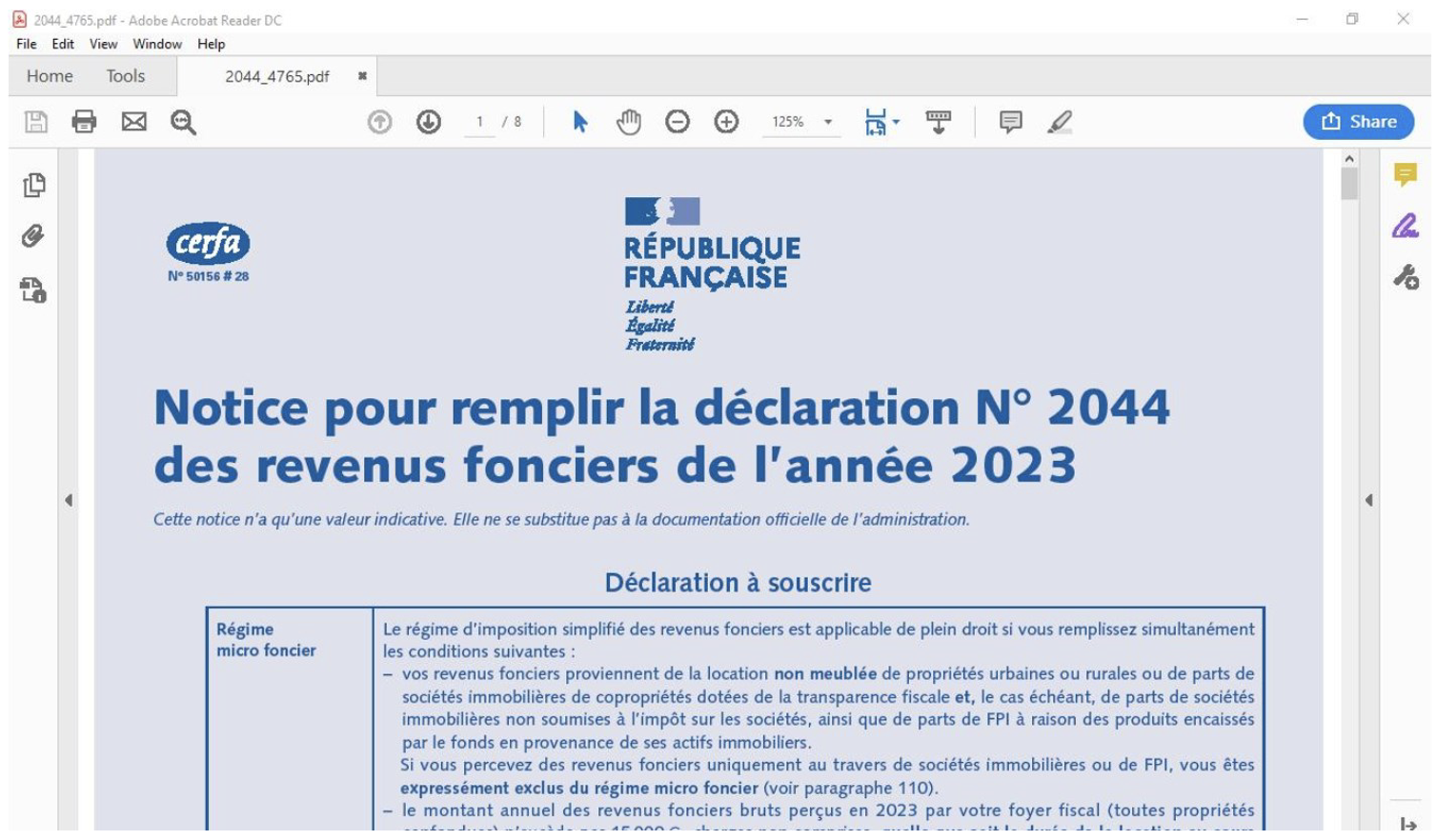

Una minaccia che ha iniziato a diffondersi dai primi giorni di agosto: a oggi sono stati registrati circa 20.000 messaggi malevoli diretti a più di 70 aziende in tutto il mondo. In tutti i casi, i messaggi inviati sembravano provenire da agenzie fiscali di vari Paesi, incluse l'italiana Agenzia delle Entrate, l'IRS degli Stati Uniti, la Direction Générale des Finances Publiques francese e la tedesca Bundeszentralamt für Steuern. Verso la fine di agosto la campagna si è estesa anche a India e Giappone, con messaggi che impersonificavano rispettivamente l'Income Tax Department e la National State Agency.

Un malware atipico

La campagna malware Voldemort si distingue da altri tentativi di attacco per l'uso di metodi alternativi per la gestione dei server C&C (Comando & Controllo) che facevano leva su Google Sheets. Alcuni elementi hanno inizialmente portato i ricercatori a ipotizzare che si trattasse di operazioni red team, cioè gruppi interni alle aziende che testano l'efficacia dei sistemi di difesa. Solo quando il volume dei messaggi ha iniziato a diventare elevato si è iniziato a supporre che si trattasse di una campagna lanciata da un gruppo di criminali informatici.

Non è ancora noto l'autore, ma Proofpoint sospetta che la campagna sia attribuibile a un APT: l'attacco non sembra infatti finalizzato a sottrarre denaro alle vittime, ma solo a carpire informazioni riservate per scopi di spionaggio. Gli analisti di Proofpoint hanno messo in relazione la lingua delle e-mail con le informazioni pubbliche disponibili su un numero selezionato di obiettivi, scoprendo che il cybercriminale ha preso di mira le vittime previste secondo il loro Paese di residenza, e non quello in cui opera l’azienda, o in base alla nazione o lingua che potevano essere recuperati dall’indirizzo e-mail.

Un'analisi più approfondita del malware è disponibile a questo indirizzo.

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano

Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano Recensione REDMAGIC 10S Pro: il gaming phone definitivo?

Recensione REDMAGIC 10S Pro: il gaming phone definitivo? Smartphone economici in offerta: 7 modelli sotto i 200 da comprare con display ampi, tanta memoria e ottima batteria

Smartphone economici in offerta: 7 modelli sotto i 200 da comprare con display ampi, tanta memoria e ottima batteria Xbox Game Pass sotto accusa: il fondatore di Arkane lo definisce 'insostenibile e dannoso per l'industria'

Xbox Game Pass sotto accusa: il fondatore di Arkane lo definisce 'insostenibile e dannoso per l'industria' iPhone scontatissimi (il 16 a 719), portatili, robot, scope elettriche, robot e altro: Amazon mostra i muscoli in attesa del Prime Day

iPhone scontatissimi (il 16 a 719), portatili, robot, scope elettriche, robot e altro: Amazon mostra i muscoli in attesa del Prime Day

4 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDi quelli poi che sopravvivono anche al format del computer

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".