Check Point Cloud Security Report 2020: mettere in sicurezza il cloud non è semplice

di Alberto Falchi pubblicata il 17 Agosto 2020, alle 10:41 nel canale Security

La tecnologia cloud avanza velocemente, ma le soluzioni di sicurezza usate dalle aziende non sono adeguate a gestire questi ambienti e i team IT non sono sufficientemente formati per implementare misure di protezione sufficienti

Quanto considerano sicuro il cloud le aziende? Quali sono i principali rischi di questa tecnologia? Check Point lo ha chiesto a 653 professionisti e dirigenti di aziende di diverse dimensioni (da meno di 10 a più di 10.000 dipendenti) operanti in settori che spaziano dai trasporti alle utility, passando per la sanità e i servizi finanziari.

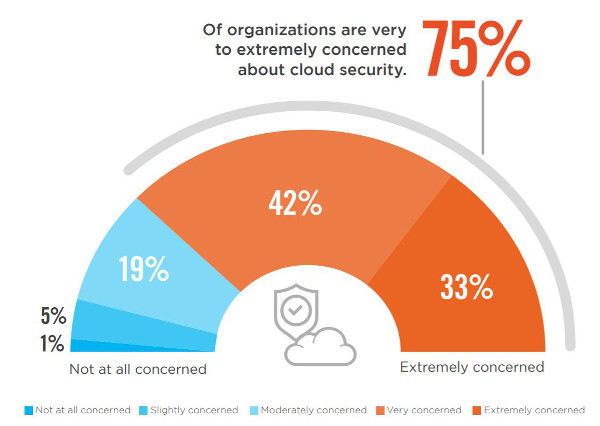

Dall'indagine risulta che solo il 19% non nutre particolari preoccupazioni nei confronti del cloud: il 75% degli intervistati ha dichiarato di essere molto preoccupato sugli aspetti relativi alla sicurezza di queste infrastrutture.

Perché il cloud preoccupa i dirigenti?

I timori degli intervistati sono legati alla possibilità di perdere il controllo dei dati, o che vengano sottratti, soprattutto in ambienti di cloud pubblico. Per il 68% del campione, però, non sono gli hacker a rappresentare la minaccia principale (che intimoriscono solo il 58%), ma gli errori di configurazione. I furti di dati a opera di dipendenti poco fedeli intimoriscono il 36% degli intervistati e spaventano più di degli attacchi sponsorizzati da nazioni (33%).

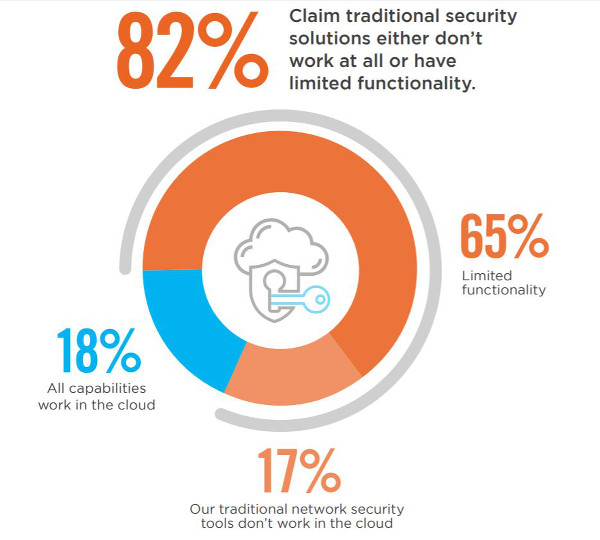

Alla base di questi timori c'è il fatto che nella maggior parte dei casi, le soluzioni attualmente adottate dalle aziende non sono adeguate a garantire la sicurezza, soprattutto quando ci si appoggia a cloud pubblici. Solo il 18% del campione dichiara che tutte le funzionalità delle suite di sicurezza adottate funzionano in cloud, mentre per il 65% hanno dei limiti e per il 17% proprio non funzionano con le architetture "sulla nuvola".

Questo è il motivo per cui le aziende stanno guardando a un approccio cloud native alla sicurezza che hanno il vantaggio di poter essere implementate velocemente (41%), di costare meno (41%) e di semplificare il lavoro di patching e aggiornamento del software (40%).

Le barriere all'adozione di soluzioni di sicurezza in cloud

Nonostante la maggior parte degli intervistati ritenga le soluzioni di sicurezza cloud native più efficaci, il rapporto di Check Point evidenzia una certa resistenza alla loro adozione. Resistenza dovuta per lo più non a motivi tecnologici, ma alla mancanza di competenze dei propri dipendenti (55%)e dal budget limitato (46%).

Non è un caso che nella scelta del cloud provider, il 53% indichi come fattori rilevanti la disponibilità di strumenti per la sicurezza integrati (52%) e la semplicità di integrazione (53%). L'aspetto più critico rimane in ogni caso il costo, come sottolinea il 63% del campione.

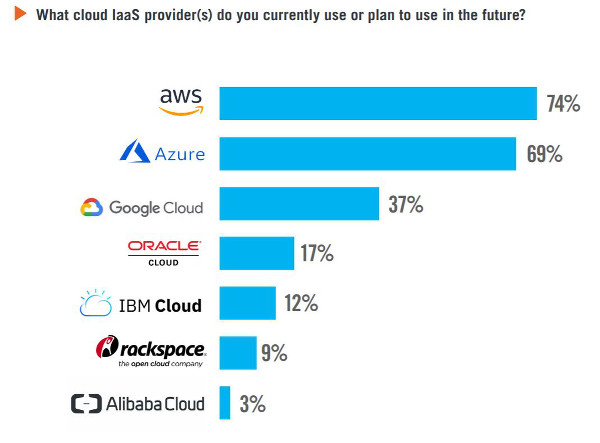

A tal proposito, vale la pena indicare su quali architetture si appoggino (o intendono adottare in futuro) le aziende prese a campione. In cima alla classifica ci sono AWS (usato dal 74% delle imprese) seguito da Azure (69%). Google Cloud è al terzo posto con un margine di distacco molto elevato (37%), seguito poi da Oracle Cloud, IBM Cloud, RackSpace e infine Alibaba Cloud.

"Il Report mostra che le migrazioni e le implementazioni del cloud delle organizzazioni stanno superando di gran lunga le capacità dei loro team di sicurezza di difendersi da attacchi e violazioni. Le loro soluzioni di sicurezza esistenti forniscono solo una protezione limitata contro le minacce del cloud e i team spesso non hanno le competenze necessarie per migliorare i processi di sicurezza e conformità" - ha dichiarato TJ Gonen, Head of Cloud Product Line, Check Point Software - "Per colmare queste lacune di sicurezza, le aziende devono ottenere una visibilità olistica in tutti i loro ambienti cloud pubblici e implementare protezioni unificate e automatizzate native del cloud, l'applicazione della conformità e l'analisi degli eventi. In questo modo, possono tenere il passo con le esigenze dell'azienda, garantendo al contempo sicurezza e conformità continue".

Lo studio di Check Point è disponibile seguendo questo link.

Lenovo Legion Go 2: Ryzen Z2 Extreme e OLED 8,8'' per spingere gli handheld gaming PC al massimo

Lenovo Legion Go 2: Ryzen Z2 Extreme e OLED 8,8'' per spingere gli handheld gaming PC al massimo AWS re:Invent 2025: inizia l'era dell'AI-as-a-Service con al centro gli agenti

AWS re:Invent 2025: inizia l'era dell'AI-as-a-Service con al centro gli agenti Cos'è la bolla dell'IA e perché se ne parla

Cos'è la bolla dell'IA e perché se ne parla SpaceX: un satellite ha fotografato il satellite Starlink 35956 danneggiato in orbita mostrando le sue condizioni

SpaceX: un satellite ha fotografato il satellite Starlink 35956 danneggiato in orbita mostrando le sue condizioni 36 idee regalo con offerte Amazon sotto i 50, arrivano prima di Natale (controllate ad una ad una)

36 idee regalo con offerte Amazon sotto i 50, arrivano prima di Natale (controllate ad una ad una) Sony assume il controllo dei Peanuts: Snoopy diventa giapponese

Sony assume il controllo dei Peanuts: Snoopy diventa giapponese

1 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoFughe o estorsioni di dati via cluod sono all'ordine del giorno, basta leggre un po' di news...

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".