Neobewall, firewall low cost per la sicurezza in azienda

di Marco Giuliani pubblicato il 03 Maggio 2007 nel canale TLC e Mobile

La sicurezza di una rete aziendale è importante ed il solo antivirus non basta. Oltre a ciò le misure di sicurezza non devono complicare il lavoro degli utenti. Una possibile soluzione è l'utilizzo di un firewall, meglio se dal prezzo contenuto come nel caso del Neobewall

Utilizzo e prove

NeobeWall di conseguenza non fornisce alcun tipo di servizio che operi a livello utente - leggasi server web o ftp, proxy e simili - né alcun sistema di prevenzione delle intrusioni. Tra le funzionalità messe a disposizione, oltre quelle di firewall, c'è la possibilità di creare tunnel VPN Ipsec e PPTP, Traffic Shaper per la gestione delle priorità dei pacchetti che passano attraverso la rete, gestione DHCP all'interno della rete, client DynDNS e altre funzioni particolarmente interessanti.

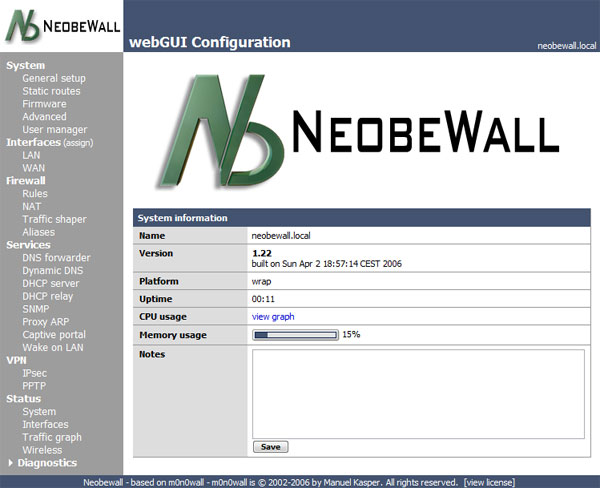

L'interfaccia grafica del firewall, alla quale è possibile accedere anche con connessione criptata SSL, è ben organizzata e permette di spaziare agevolmente tra le opzioni del dispositivo. Il menu, in lingua inglese, risulta tuttavia di facile comprensione grazie al manuale ben fornito e chiaro. Per testare il prodotto sono state configurate due sottoreti interne di un'azienda, con 7 client per sottorete e due server, uno basato su Linux e uno si Windows Server 2003. Le due sottoreti sono state collegate attraverso un router costruito con un pc equipaggiato con la distribuzione linux Vyatta.

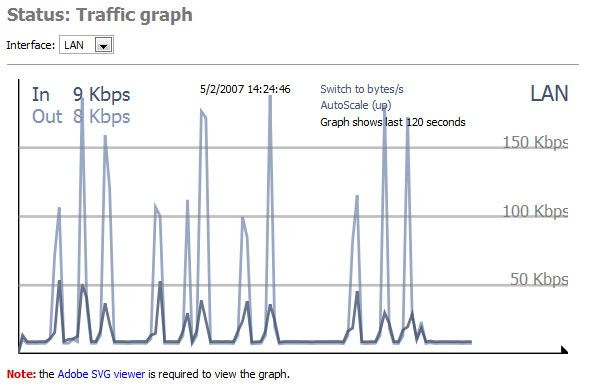

Quest'ultimo inoltrava le connessioni al firewall NeobeWall che si occupava del controllo del traffico da e verso Internet. È stato simulato un ambiente di una piccola azienda, un possibile acquirente di un dispositivo quale NeobeWall. Il firewall ha gestito molto bene, senza alcun tipo di problema, il traffico generato da tutti i client contemporanemente connessi ad Internet per svolgere diversi lavori, dal file sharing allo streaming video, passando per la normale navigazione web e lettura di e-mail. Scansioni delle porte TCP e UDP dall'esterno sono state correttamente bloccate dal firewall, che non ha permesso l'individuazione dello status delle porte filtrate.

Idrogeno verde in Europa: nuovi studi prevedono costi ben superiori alle aspettative

Idrogeno verde in Europa: nuovi studi prevedono costi ben superiori alle aspettative Mario Kart World lancia Switch 2: la magia Nintendo ora in 4K

Mario Kart World lancia Switch 2: la magia Nintendo ora in 4K La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025 Stop al caos sulle porte USB-C: Microsoft vuole risolvere il problema su Windows 11

Stop al caos sulle porte USB-C: Microsoft vuole risolvere il problema su Windows 11 IO Interactive ha svelato il suo nuovo gioco su 007 durante lo State of Play di Sony

IO Interactive ha svelato il suo nuovo gioco su 007 durante lo State of Play di Sony ChatGPT, a cosa servono i connettori per Google Drive, Onedrive e altri servizi di cloud storage

ChatGPT, a cosa servono i connettori per Google Drive, Onedrive e altri servizi di cloud storage