Arriva CrowdStrike Counter Adversary Operations, per contrastare gli attacchi e rendere più difficile la vita ai criminali informatici

di Alberto Falchi pubblicata il 08 Agosto 2023, alle 15:01 nel canale Security

Il report di Crowdstrike evidenzia un importante aumento degli attacchi alle identità, in particolare di tipo Kerberoasting. Incrementano a tripla cifra anche gli annunci degli access broker che vendono sul mercato nero credenziali sottratte

Novità per Crowdstrike che, contemporaneamente alla pubblicazione del suo Threat Hunting Report 2023, rende disponibile CrowdStrike Counter Adversary Operations. Si tratta di una nuova offerta di sicurezza che unisce l'intelligence di CrowdStrike Falcon, i team di threat hunting di CrowdStrike Falcon OverWatch e i dati telemetrici acquisiti dalla piattaforma di sicurezza CrowdStrike Falcon, che fa leva sull'IA.

Lo scenario: lo stato della cybersecurity secondo il Threat Hunting Report 2023 di Crodwstrike

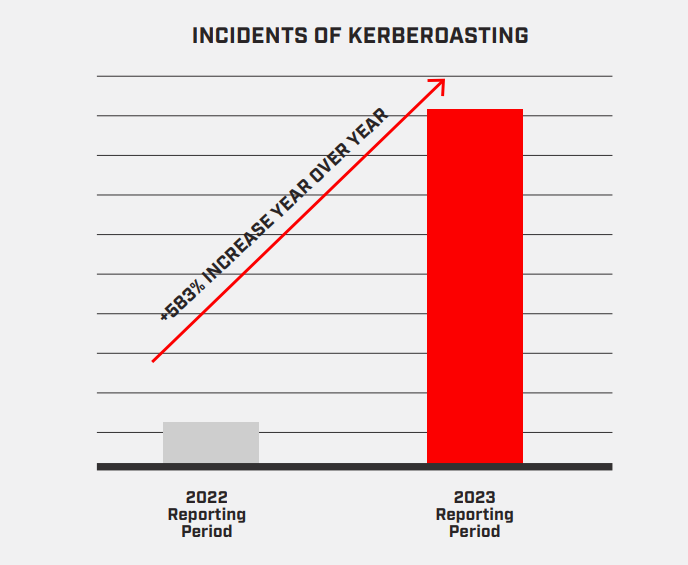

Il Threat Hunting Report 2023 è il primo rapporto di Crowdstrike elaborato dagli esperti del team CrowdStrike Counter Adversary Operations. I dati fanno riferimento agli incidenti informatici rilevati fra luglio 2022 e giugno 2023 a livello globale ed emerge un importante aumento degli attacchi contro le identità. In particolare, gli attacchi di tipo Kerberoasting sono cresciuti del 583%.

Si tratta di attacchi che avvengono dopo che un malfattore è riuscito a superare le difese della vittima, mirati a ottenere la password, sotto forma di hash (quindi cifrate) da un account Active Directory. Una volta ottenute queste informazioni, l'attaccante poi cerca di ricavare la password in chiaro tramite tecniche di brute force, svolte offline. Da qui è poi relativamente semplice, per un attaccante, effettuare movimenti laterali per incrementare i propri privilegi all'interno dei sistemi delle vittime.

Due i motivi per cui gli attacchi di tipo Kerberoasting hanno successo. Prima di tutto, in molti casi non sono attive forme di autenticazione a più fattori, che aumenterebbero significativamente la sicurezza. Ma non è questo l'unico fattore. Come ci spiega Fabio Fratucello, Field CTO, International di CrowdStrike, "è necessario esaminare attentamente i log degli accessi", così da verificare eventuali attività anomale, ma è anche importantissimo fare attenzione agli algoritmi di cifratura. "Kerberos utilizza molti algoritmi di cifratura, e fra questi RC4 (usato nei protocolli WEP ed SSL., NdR) è il più attaccato. Bisognerebbe valutare di disabilitare quelli più deboli".

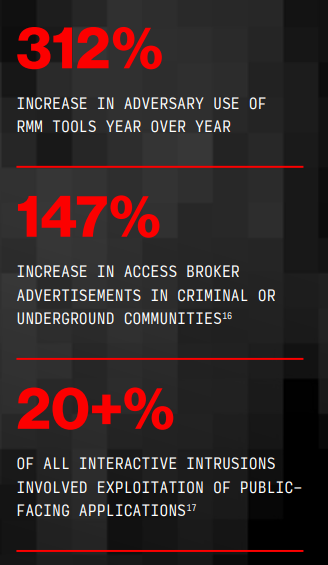

Aumentano in maniera impressionate (+312%) anche le intrusioni che fanno leva su strumenti RMM, Remote Monitoring and Management, quindi gli strumenti perfettamente leciti utilizzati dai team IT per tenere sotto controllo i computer dei lavoratori.

Sempre in tema di identità, gli esperti di Crowdstrike hanno rilevato un importante incremento (+147%) degli annunci degli access broker. In pratica, credenziali sottratte e poi rivendute sul mercato nero: utilizzandole, i criminali informatici possono "saltare" la prima fase dell'attacco, cioè l'ottenere un accesso iniziale ai sistemi, per concentrarsi su altre attività, per esempio l'installazione di ransomware o la sottrazione di informazioni riservate.

Per le aziende, insomma, è fondamentale proteggere meglio le identità dei lavoratori se desiderano migliorare la postura di sicurezza.

“Il nostro monitoraggio di oltre 215 avversari nel corso dell’ultimo anno ci ha consentito di avere visibilità sullo scenario delle minacce informatiche, cresciuto in termini di complessità e profondità, in quanto gli autori delle minacce fanno affidamento su nuove tattiche e piattaforme, quali ad esempio l’abuso di credenziali valide per prendere di mira le vulnerabilità del cloud e del software”, commenta Adam Meyers, Head of Counter Adversary Operations di CrowdStrike. “Quando si tratta di bloccare le violazioni, non possiamo ignorare il fatto che gli avversari stanno diventando sempre più veloci e impiegando tattiche progettate intenzionalmente per evadere i tradizionali metodi di rilevamento. I leader della sicurezza informatica devono chiedersi se hanno le soluzioni di cui necessitano per bloccare il movimento laterale di un avversario in soli sette minuti”.

La situazione nell'area EMEA

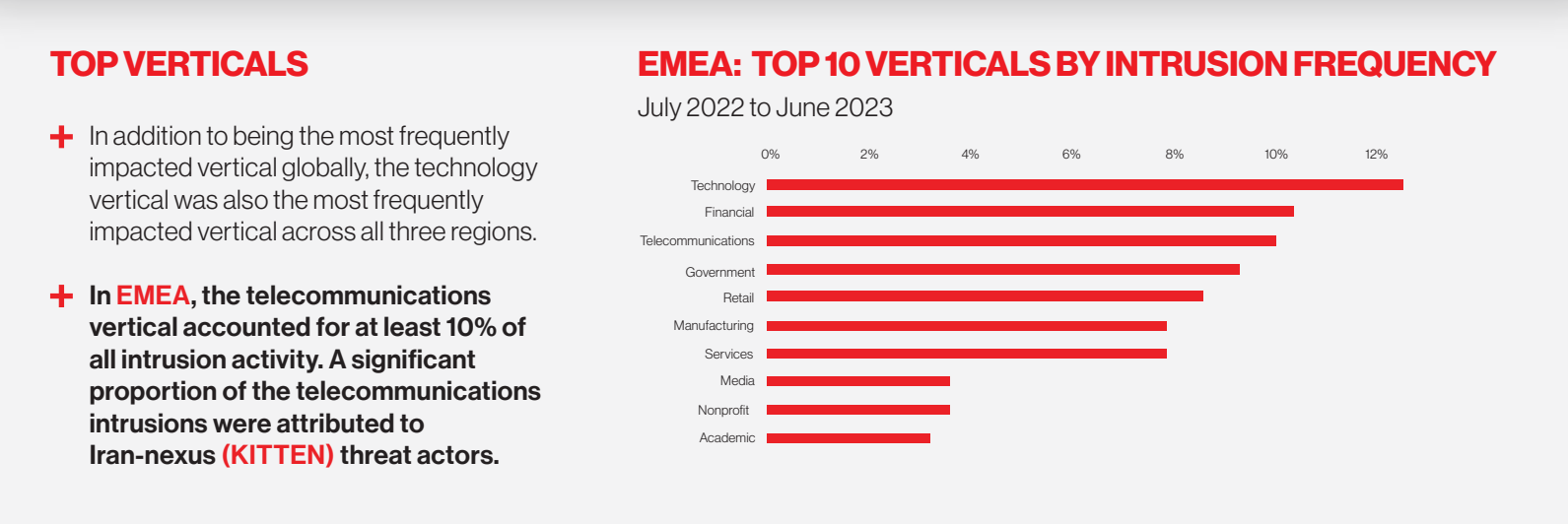

Limitando l'analisi ai Paesi nell'area EMEA, è interessante notare come il settore tecnologico sia quello principalmente preso di mira, come a livello globale, seguito da finanza e telecomunicazioni. Un dettaglio interessante è come gli attacchi al settore delle telco, che rappresentano il 10% del totale in quest'area, sono in prevalenza attribuiti al gruppo Iran-nexus (KITTEN), che si suppone essere legato al Corpo delle Guardie della Rivoluzione Islamica, noto anche come "pasdaran".

Un dettaglio che ci ha evidenziato Fratucello è il fatto che oggi è sempre più difficile fare una netta distinzione fra attacchi di tipo e-crime, e quindi mirati a monetizzare (solitamente tramite ransomware) e quelli di tipo nation-state, cioè sponsorizzati dai governi. Questo perché nell'attuale situazione geopolitica, alcune nazioni (il Nord Corea, ma non solo) stanno conducendo campagne mirate non solo al sabotaggio degli avversari e alla sottrazione di documenti chiave, ma anche alla monetizzazione di queste operazioni.

Arriva CrowdStrike Counter Adversary Operations

L'ultimo rapporto di sicurezza di Crowsdstrike è stato realizzato dal CrowdStrike Counter Adversary Operations.

Il primo servizio attivo è Identity Threat Hunting, un'offerta che fa parte di CrowdStrike Falcon OverWatch Elite e unisce le informazioni più recenti su TTP e motivazioni degli avversari, combinate con CrowdStrike Falcon Identity Threat Protection e gli esperti di threat hunting d'élite di CrowdStrike Falcon OverWatch per sventare i più recenti attacchi all’identità. La nuova offerta consente di identificare e mitigare rapidamente le credenziali compromesse, di tracciare i movimenti laterali e di anticipare gli avversari con una copertura sempre attiva, 24 ore su 24, 7 giorni su 7. Il servizio è disponibile per i clienti nuovi ed esistenti di CrowdStrike Falcon OverWatch Elite senza costi aggiuntivi.

“Per sconfiggere gli avversari moderni, i team di threat intelligence devono spingersi oltre la mera comprensione della minaccia e rispondere prontamente con azioni di threat hunting in grado di neutralizzare la minaccia stessa", spiega Adam Meyers, Head of Counter Adversary Operations di CrowdStrike. "Il nuovo modello di Counter Adversary Operations non solo riunisce le migliori conoscenze e competenze disponibili sugli avversari a livello globale, raccolte con attività sofisticate di threat intelligence, di hands-on-keyboard e da trilioni di eventi di telemetria, ma le mette rapidamente a disposizione degli esperti in prima linea nella difesa dalle minacce moderne, per ostacolare in modo sempre più efficace gli avversari".

FRITZ!Repeater 1700 estende la rete super-veloce Wi-Fi 7

FRITZ!Repeater 1700 estende la rete super-veloce Wi-Fi 7 Fondazione Chips-IT, l'Italia alla riscossa nei chip. Il piano e la partnership EssilorLuxottica

Fondazione Chips-IT, l'Italia alla riscossa nei chip. Il piano e la partnership EssilorLuxottica Nutanix: innovazione, semplicità e IA al centro della strategia hybrid multicloud

Nutanix: innovazione, semplicità e IA al centro della strategia hybrid multicloud Xiaomi esagera: in arrivo uno smartphone con una batteria da 10.000 mAh

Xiaomi esagera: in arrivo uno smartphone con una batteria da 10.000 mAh La crisi delle memorie colpirà anche gli smartphone: addio ai modelli da 16 GB o più di RAM?

La crisi delle memorie colpirà anche gli smartphone: addio ai modelli da 16 GB o più di RAM? I giovani russi non ci stanno: ondata di proteste contro il ban di Roblox

I giovani russi non ci stanno: ondata di proteste contro il ban di Roblox

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".