Come è cambiato lo scenario del phishing durante la pandemia: l'analisi di Check Point

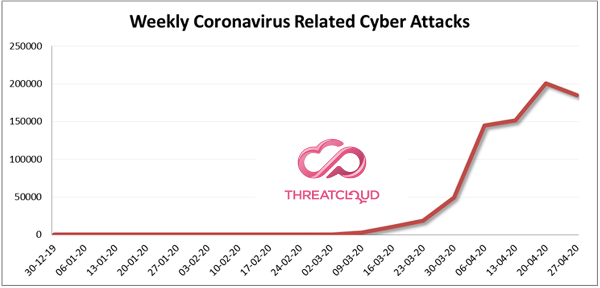

di Alberto Falchi pubblicata il 15 Maggio 2020, alle 18:21 nel canale SecurityCheck Point ha contato più di 192.000 tentativi di phishing alla settimana legati al COVID-19 oltre alla registrazione di quasi 20.000 nuovi domini legati al coronavirus, il 17% dei quali è, nella migliore delle ipotesi, sospetto, se non malevolo

Al contrario di molte attività, costrette a fermarsi o a rallentare la produzione a causa dell'emergenza sanitaria, il mondo del cybercrime sembra non aver accusato minimamente il colpo. Anzi, gli attaccanti hanno sfruttato la situazione a loro vantaggio, adeguando velocemente le loro tattiche al momento attuale. Il coronavirus è il tema principale del phishing, così come tutte le tecnologie che in questo periodo hanno visto un'impennata dell'adozione, a partire dai sistemi di videoconferenza.

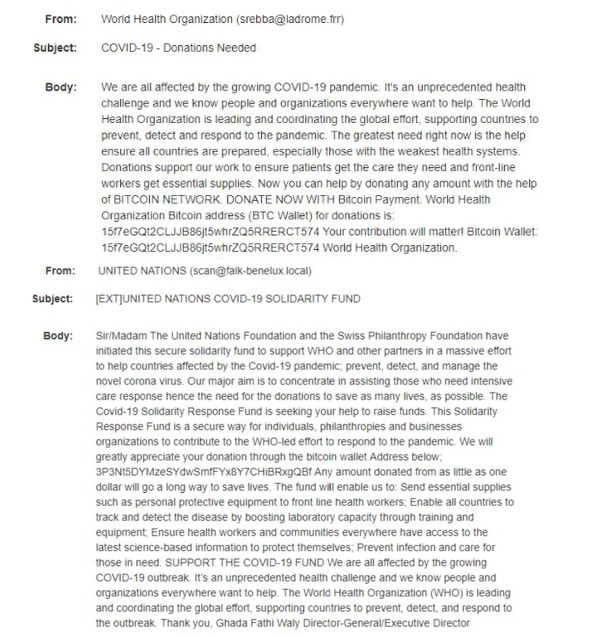

Gli attacchi che si spacciano l'Organizzazione Mondiale della Sanità

Il phishing rimane a oggi il veicolo prediletto per sferrare un attacco contro organizzazioni o contro semplici cittadini: la maggior parte dei malware, infatti, sfrutta proprio questo canale per lanciare un'infezione. Per avere successo, un'email di phishing deve essere ben concepita, così da convincere chi la riceve ad aprirla e, inevitabilmente, il coronavirus è un tema che attira la curiosità delle persone. Se poi la mail sembra arrivare dalla WHO (World Health Organization, l'Organizzazione Mondiale della Sanità), è probabile che le difese si abbassino, in particolare quelle di chi lavora da remoto e che quindi non sempre può contare sullo scudo di difese informatiche dell'azienda per cui lavora. Check Point segnala che durante la metà di aprile sono state spedite 18 milioni di mail malevole al giorno relative al COVID-19, questo solo tramite account legati a Gmail, alle quali se ne aggiungono altre 240 milioni (sempre al giorno) di spam.

Non sono certo le uniche. Attaccanti più sofisticati, per esempio, hanno confezionato meglio i loro messaggi, facendoli inviare da indirizzi che facevano riferimento al dominio who.int, ovviamente non legato all'organizzazione. Queste mail contenevano un file nominato xerox_scan_covid-19_urgent information letter.xlxs.exe, che alcuni potevano scambiare per un innocuo file di Excel. Peccato che contenesse il malware AgentTesla.

Non solo phishing

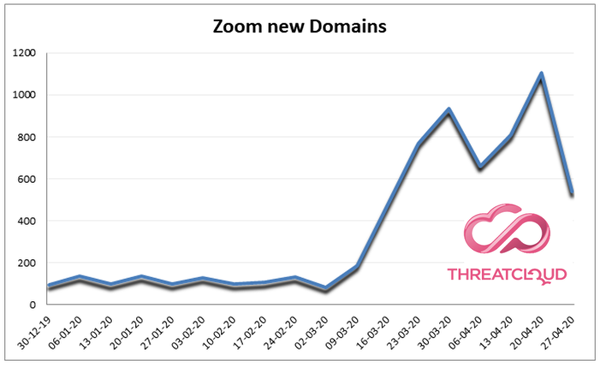

I cybercriminali hanno trovato mezzi piuttosto originali per cercare di monetizzare dall'emergenza. Fra questi, Check Point ha notato un numero importante di nuovi domini relativi a Zoom o ad altre applicazioni di videoconferenza. Nelle ultime tre settimane, sono stati registrati 2.499 domini relativi al diffusissimo Zoom: l'1,5% erano malevoli, e un altro 13% è stato invece considerato sospetto.

Non sono stati risparmiati, anche se in misura minore, Google Meet e Microsoft Teams, anche se il numero più elevato di domini malevoli creati di recente aveva come tema il coronavirus: siti relativi alla crisi, alla cura o che organizzavano donazioni per superare la crisi (donazioni che ovviamente finivano nelle tasche dei delinquenti).

Come difendersi dal phishing

Check Point ha colto l'occasione per diffondere alcuni suggerimenti su come evitare di farsi "infettare" tramite mail di phishing.

- Fare attenzione ai domini da cui provengono: nomi simili a quelli ufficiali, refusi nelle email o nei siti di destinazione possono essere sintomi di una mail malevola. Prestare ancora più attenzione nel caso di mittenti sconosciuti.

- Fare estrema attenzione ai file allegati, in particolare modo se richiedono azioni specifiche, come per esempio attivare le macro

- Quando facciamo acquisti o aderiamo a offerte, assicuriamoci che la fonte sia autentica. Evitiamo quindi di cliccare sui link delle email promozionali.

- Occhio alle "offerte speciali", soprattutto quelle che promettono cure miracolose per il coronavirus. Cure che, lo ricordiamo, non esistono.

- Evitiamo di riutilizzare le password su più siti o servizi.

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano

Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano Recensione REDMAGIC 10S Pro: il gaming phone definitivo?

Recensione REDMAGIC 10S Pro: il gaming phone definitivo? La missione cinese Apophis Recon Swarm (ARS) vuole raggiungere e studiare l'asteroide Apophis

La missione cinese Apophis Recon Swarm (ARS) vuole raggiungere e studiare l'asteroide Apophis Offerta Starlink kit Standard: l'hardware non si paga, rimane l'abbonamento mensile a partire da 29 euro

Offerta Starlink kit Standard: l'hardware non si paga, rimane l'abbonamento mensile a partire da 29 euro 3I/ATLAS è la cometa interstellare che attraverserà il Sistema Solare e che gli scienziati vogliono studiare

3I/ATLAS è la cometa interstellare che attraverserà il Sistema Solare e che gli scienziati vogliono studiare

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".