M-Trends 2020: lo stato del cybercrimine secondo FireEye

di Alberto Falchi pubblicata il 11 Giugno 2020, alle 19:01 nel canale Security

Fra le novità più interessanti spicca APT41, gruppo di hacker cinesi in precedenza concentrato su bersagli dell'industria del videogame che recentemente ha evoluto le sue attività prendendo di mira settori come la sanità, media, supply chain

Il report M-Trends 2020 di FireEye è stilato tenendo conto di tutte le attività di hacking monitorate dall'azienda nel periodo compreso dal 1° ottobre 2019 sino al 30 settembre 2019. Alcune notizie non possono che farci stare più tranquilli, come il fatto che continua a diminuire il dwell time, cioè il tempo necessario a scoprire la presenza di un attaccante nei sistemi da parte delle aziende: se nel 2011 era di ben 416 giorni, nel 2019 siamo scesi a 56. Questa riduzione è evidente soprattutto in Europa e secondo FireEye è uno degli effetti del GDPR, che ha spinto le aziende a porre più attenzione sotto il profilo della cybersecurity.

D'altro canto, le imprese non possono permettersi di abbassare la guardia: FireEye ha individuato più di 1.800 gruppi di hacker e 461 di questi sono stati scoperti solamente nel 2019. Desta particolare preoccupazione il gruppo di cybercriminali denominato APT41.

APT41: da hobbisty ad hacker sponsorizzati dal governo cinese

APT41 non è un gruppo di hacker venuto alla ribalta di recente. Era già stato individuato nel 2012, quando colpiva quasi solamente bersagli legati all'industria del videogame. Col tempo però il gruppo ha iniziato a estendere le sue attività anche ad altri settori, come l'istruzione, le telecomunicazioni, i servizi di viaggio e via dicendo.

I bersagli iniziali facevano supporre che si trattasse di un gruppo di hobbisti che sfruttava le sue competenze in ambito hacking per scopi economici, ma l'apertura verso altri bersagli e l'utilizzo di malware non disponibili pubblicamente secondo FireEye possono significare che APT41 si sia evoluto e sia sponsorizzato dalle autorità cinesi.

APT41 non si limita a intrusioni a scopi economici, ma sta anche portando avanti azioni di cyber spionaggio, andando ad attaccare compagnie telefoniche di varie nazioni e prendendo di mira le call record information. Il sospetto di legame con le autorità cinesi aumenta se si considera che APT41 ha preso di mira il sistema di prenotazioni di un hotel qualche settimana prima che alti ufficiali della Cina vi si recassero per una visita diplomatica, e ci sono più indizi che lasciano intendere che il gruppo abbia anche tentato di acquisire informazioni di intelligence sui dissidenti di Hong Kong.

FireEye ha identificato 186 nuove famiglie di malware nell'ultimo anno

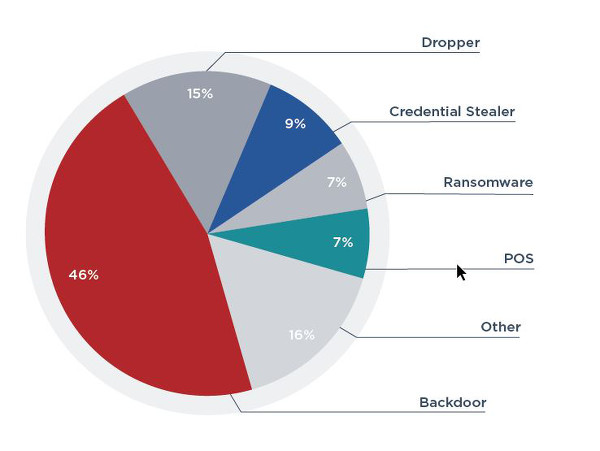

Ai tanti malware già circolanti se ne aggiungono di nuovi: FireEye ha contato 186 famiglie di nuove minacce, alle quali appartengono decine di migliaia di variazioni del malware, che si possono suddividere in 5 categorie principali: ransomware, backdoor, malware che sottrangono credenziali, malware per POS e Dropper (programmi che estraggono, installano ed eseguono altri malware).

Le conclusioni del rapporto di FireEye

A dispetto di nuove tattiche e nuovi strumenti, la maggior parte degli attacchi rilevati da FireEye si basano su un numero ristretto di malware noti da tempo: sino a che questi approcci funzionano, continueranno a venire utilizzati. Si osserva invece un aumento dell'attività dei gruppi APT e FIN (che prendono di mira fintech e istituzioni finanziare.

FireEye sottolinea anche come le aziende abbiano migliorato di molto le loro pratiche di cybersecurity, anche se non è in grado di indicarne la causa. La risposta più veloce e puntuale delle aziende ai tentativi di attacco potrebbe essere legata alla maggior consapevolezza dei rischi da parte delle imprese, ma anche a un maggiore budget allocato per i programmi di cybersecurity.

Intervista a Stop Killing Games: distruggere videogiochi è come bruciare la musica di Mozart

Intervista a Stop Killing Games: distruggere videogiochi è come bruciare la musica di Mozart Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione

Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione  HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto

HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto Rilasciati i primi risultati delle analisi sulla cometa interstellare 3I/ATLAS

Rilasciati i primi risultati delle analisi sulla cometa interstellare 3I/ATLAS Robot umanoidi low cost? Unitree ci prova con R1 a 5.900 dollari

Robot umanoidi low cost? Unitree ci prova con R1 a 5.900 dollari Non solo Rocket Lab, anche Avio potrebbe lanciare i razzi spaziali Vega dalla Virginia

Non solo Rocket Lab, anche Avio potrebbe lanciare i razzi spaziali Vega dalla Virginia

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".