SentinelOne ottiene il punteggio massimo nel MITRE Engenuity ATT&CK. Marco Rottigni ci spiega cosa significa

di Alberto Falchi pubblicata il 20 Aprile 2022, alle 15:01 nel canale Security

Abbiamo fatto una chiacchierata con Marco Rottigni, Technical Director di SentinelOne per approfondire il tema del framework MITRE Engenuity ATT&CK, uno dei principali strumenti per valutare la qualità delle soluzioni di cybersecurity

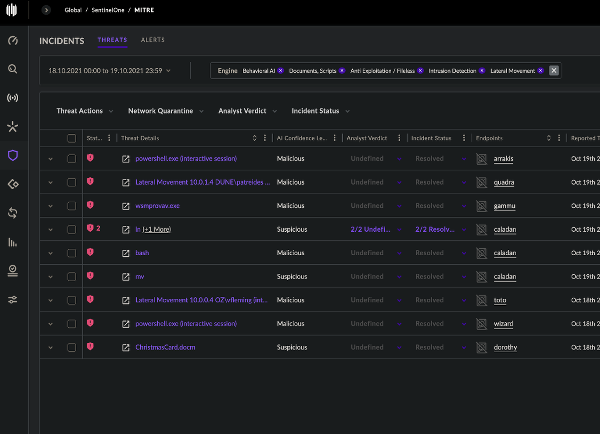

La piattaforma di cybersecurity Singularity XDR di SentinelOne si è distinta nel ciclo di valutazione MITRE Engenuity ATT&CK, risultando l'unica fra quelle dei 30 vendor testate ad aver ottenuto un ottimo punteggio tra le rilevazioni analitiche per tre anni consecutivi. In particolare, ha ottenuto il 100% sia per la prevenzione sia per la detection e, aspetto molto importante, zero ritardi nel rilevamento. Sulla capacità di rilevamento analitico, invece, il risultato è stato di 108 su 109.

Ma cos'è esattamente il MITRE Engenuity ATT&CK e perché è un parametro importante? Per capirlo, abbiamo fatto una chiacchierata con Marco Rottigni, Technical Director Italia di SentinelOne, fornitore di una piattaforma di cybersecurity completamente autonoma.

Chi è e cosa fa MITRE?

MITRE è un'associazione no-profit statunitense costituita negli Anni '60 con l'obiettivo di supportare il Governo su temi come la sicurezza informatica. Si tratta di un'analista indipendente, non legato ad alcun produttore, che col tempo ha concentrato sempre più l'attenzione nell'ambito cybersecurity, avviando numerose iniziative. Una delle più conosciute è certamente il database CVE, common vulnerability exposure, che raccoglie tutti gli avvisi di sicurezza resi pubblici. Uno strumento preziosissimo per le aziende che, consultandolo con frequenza, possono porre subito rimedio a eventuali vulnerabilità della loro infrastruttura.

Un'altra iniziativa che ha avuto una grande risonanza è il framework di sicurezza MITRE ATT&CK. "Hanno codificato la kill chain", spiega Rottigni. Che significa? "Quando assisti a una compromissione, la kill chain mi permette di descrivere come si è sviluppato, come si è dipanato, quanto è durato nel tempo l'attacco e cosa ha fatto l'attaccante. Non solo dal punto di vista degli effetti, di come hanno agito gli attaccanti". In pratica, MITRE ha codificato in maniera analitica sia le tattiche sia le tecniche usate dagli hacker per violare i sistemi.

"MITRE ATT&CK è importante perché oltre all'essere un framework ha anche codificato una metodologia chiamata Engenuity", prosegue Rottigni. Un test asettico, che ha l'obiettivo di mettere alla prova i sistemi di difesa simulando attacchi reali, come quelli di APT29 (Cozybear, il gruppo che ha violato Solarwinds). Questo test offre una valutazione oggettiva che tocca tre ambiti:

- Quanto è autonoma la tecnologia (cioè senza richiedere particolari fornitori di servizio o particolari skill)? Detto più semplicemente, quanto è efficace "out of the box"?

- La visibilità fornita dalla soluzione rispetto alle tattiche usate

- Come è stato portato avanti l'attacco? Quali tecniche (oltre alle tattiche) sono state utilizzate?

Riduzione degli alert di sicurezza: ecco come SentinelOne ha affrontato il problema

Uno dei parametri in cui SentinelOne si è distinta nel test è stato il numero molto limitato di avvisi, appena nove, su un test durato due giorni e strutturato in oltre 100 step. E l'obiettivo dell'azienda è quello di limitarli ulteriormente coi prossimi sviluppi. Per farlo, SentinelOne fa leva su tre elementi.

Il primo è il brevetto Storyline: SentinelOne sfrutta l'IA per per tracciare continuamente quanto avviene su un server o un client, i comportamenti dell'utente, che l'azienda definisce "storie" appunto. Un esempio possono essere le macro di un documento: se tipicamente l'utente apre un PDF che include una macro per aggiornare in tempo reale le valute, non è sospetto. Se non accade mai e un giorno il doc aperto lancia macro, può essere un comportamento sospetto.

Un altro aspetto che ha permesso alla multinazionale di ridurre gli alert è l'investimento fatto sull'IA. "Come soluzione siamo arrivati sul mercato più tardi di altre realtà - prosegue Rottigni - e quindi abbiamo deciso di distinguerci utilizzando l'intelligenza artificiale al posto di firme o tecniche di rilevamento".

Ultimo tassello è l'incrocio di queste due tecnologie, unendo Storyline e IA per "dare un'astrazione. Troviamo i minimi comuni denominatori su una determinata minaccia".

Una soluzione snella

Al contrario delle soluzioni agentless, SentinelOne si appoggia su un client per funzionare. Lo si installa sull'endpoint, come un classico antivirus. Questo però rischiava di porre un problema a livello di prestazioni: parliamo di una soluzione che si appoggia sull'IA, notoriamente affamata di risorse computazionali. SentinelOne, però, riesce ad avere un impatto trascurabile, anche su macchine non recentissime, anche su OS ormai anziani, secondo Rottigni. "È una sfida che abbiamo affrontato per anni, ci abbiamo lavorato a lungo", sottolinea il manger, spiegando che hanno investito molte risorse per ridurre sia il peso computazionale sia l'occupazione di memoria, per far sì che la soluzione fosse totalmente trasparente per l'utente.

Intervista a Stop Killing Games: distruggere videogiochi è come bruciare la musica di Mozart

Intervista a Stop Killing Games: distruggere videogiochi è come bruciare la musica di Mozart Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione

Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione  HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto

HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto Tesla sta per lanciare il Robotaxi nella Bay Area, ma ancora una volta è FSD con supervisore a bordo

Tesla sta per lanciare il Robotaxi nella Bay Area, ma ancora una volta è FSD con supervisore a bordo Dead Island 2 arriva su Mac, ma a un prezzo triplo rispetto a Steam e senza cross-play

Dead Island 2 arriva su Mac, ma a un prezzo triplo rispetto a Steam e senza cross-play FIA e Formula E rinnovano il matrimonio: campionato elettrico fino al 2048

FIA e Formula E rinnovano il matrimonio: campionato elettrico fino al 2048

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".