Sicurezza informatica: diminuiscono gli attacchi ransomware e il dwell time. L'analisi di Mandiant

di Alberto Falchi pubblicata il 21 Aprile 2023, alle 16:31 nel canale Security

Il report relativo al crimine informatico di Mandiant porta alcune sorprese. Secondo la multinazionale, ora parte di Google Cloud, il ransomware è in calo, così come il tempo medio di rilevamento. Scoperti due nuovi APT: APT42, legato all'Iran, e APT43, sponsorizzato dalla Corea del Nord

Il nuovo report di Mandiant sullo stato della cybersecurity mostra alcune interessanti novità. Diminuisce il numero di tentativi di attacco tramite ransomware, così come il dwell time, cioè il tempo medio che intercorre dal momento di una violazione dei sistemi a quando questa viene rilevata. In aumento, invece, l'uso del malware BEACON, così come i tentativi di spionaggio.

Mandiant fa il punto sulla cybersecurity: in calo il ransomware

Leggendo i rapporti dei vari ricercatori di sicurezza, talvolta si ha la sensazione che alcuni dati contrastino con quelli di altre ricerche. Queste discrepanze sono però normali, e giustificate da come vengono analizzati e catalogati gli attacchi. Ci sono enti, come Clusit, che si limitano a inserire nei loro report i dati degli incidenti informatici di pubblico dominio. Altri, come nel caso di Mandiant, fanno invece affidamento sui dati acquisiti dalle loro piattaforme di sicurezza. Mandiant, che alla fine del 2022 è stata acquisita da da Google Cloud, ha come clienti soprattutto aziende di grandi dimensioni ed enti governativi: questo spiega alcune differenze con altre analisi a opera di differenti realtà.

Nello specifico, il report M-Trends 2023 rileva una diminuzione a livello globale del ransomware. Se nel 2021 il 23% delle indagini di Mandiant era relativo ad attacchi che facevano leva su questo tipo di minacce, nel 2022 la percentuale è calata al 18%. Il dato più basso mai registrato da Mandiant da prima del 2020. Il motivo lo spiega Sandra Joyce, VP, Mandiant Intelligence at Google Cloud: “Sebbene non disponiamo di dati che suggeriscano l’esistenza di un’unica causa per la leggera diminuzione che abbiamo osservato degli attacchi ransomware, ci sono stati molteplici cambiamenti nel settore del cyber crime che hanno probabilmente influenzato questa contrazione. Tra i fattori principali ci sono: le continue azioni intraprese da parte di Governi e forze dell’ordine nei confronti di servizi e dei gruppi ransomware, che richiedono agli attaccanti di riattrezzarsi o di sviluppare nuove partnership; il conflitto in Ucraina; gli attaccanti che devono ripensare a nuove modalità di compromissione ora che macro nei documenti elettronici possono essere disabilitate attraverso impostazioni predefinite, inoltre, le organizzazioni stanno migliorando nel rilevare, prevenire o ritornare operative più rapidamente da attacchi ransomware”.

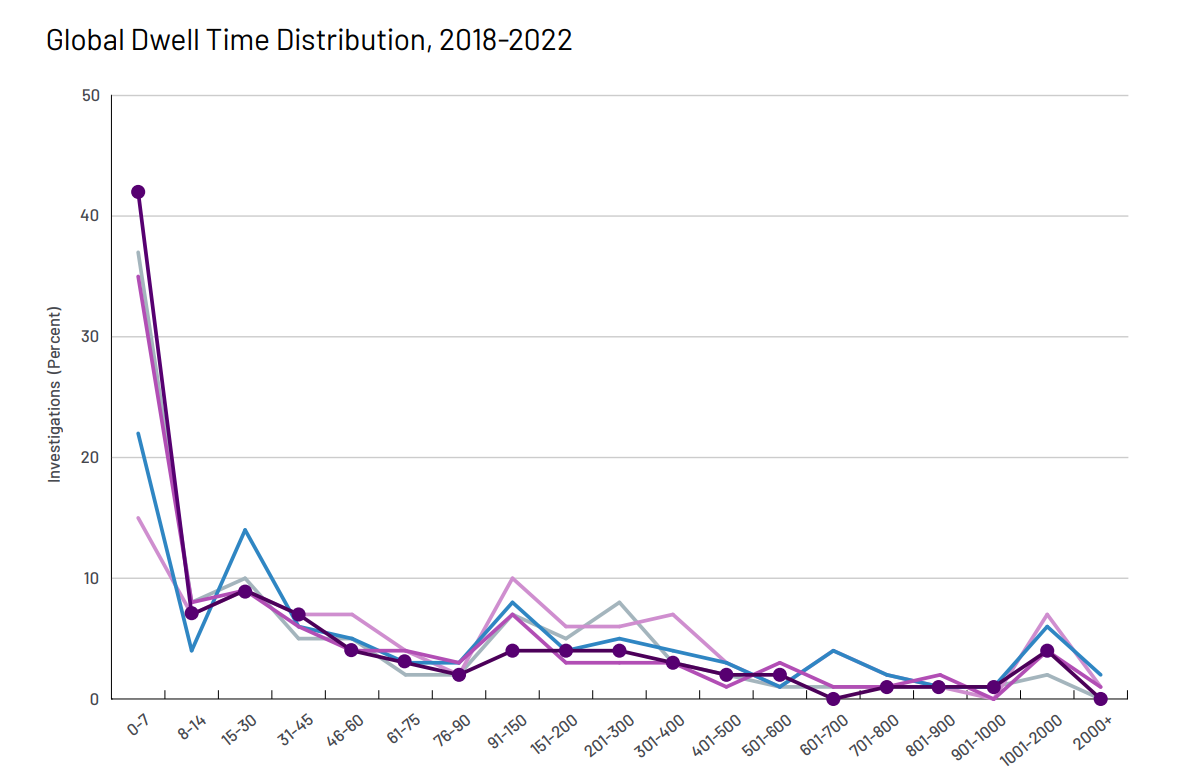

Diminuisce il dwell time

Il dwell time indica il tempo medio necessario per individuare un attaccante dal momento che questo ha violato i sistemi. Più elevato questo valore, meno efficaci sono state le difese delle vittime, perché indica che gli attaccanti hanno più tempo per agire indisturbati nell'effettuare movimenti laterali all'interno dell'infrastruttura colpita.

Nel 2022, il dwell time medio è stato di 16 giorni, contro i 21 del precedente anno. Un dato sicuramente positivo. Spesso, però, non sono le aziende a scoprire la violazione, ma enti terzi, come i ricercatori di sicurezza. Cosa che accade nella maggior parte dei casi. Soprattutto nell'area EMEA: in questi Paesi, tre violazioni su quattro (74%) sono state scoperte da realtà esterne alle vittime. L'anno precedente, la percentuale era del 62%. In America, invece, le notifiche esterne rappresentavano il 55% degli incidenti, contro il 40% del 2021.

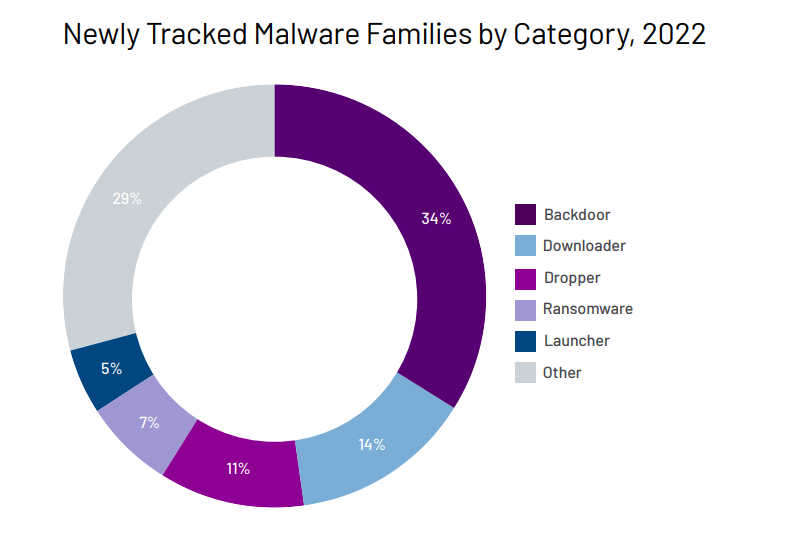

Più di 500 nuove famiglie malware: il conflitto in Ucraina spinge la guerra cyber

Nel 2022 Mandiant ha tracciato ben 588 nuove famiglie di malware, a dimostrazione del fatto che gli attaccanti continuano a evolvere le loro tecniche e i loro strumenti di attacco. La maggior parte delle nuove minacce ricade nella categoria delle backdoor (34%). Seguono i dowloader (14%), i dropper (11%), i ransomware (7%) e i loader (5%).

La famiglia più utilizzata, almeno nell'ambito delle indagini di Mandiant, è la backdoor multifunzione BEACON, tramite la quale gli attaccanti possono prendere il controllo dei sistemi violati. È stata rilevata nel 15% degli incidenti rilevati, ed è usata sia dai gruppi che si occupano di cybercrime (i criminali mossi da motivi economici), sia dai gruppi di attaccanti legati a governi.

![]()

Il motivo del successo di BEACON, secondo Mandiant, è da cercare nelle sue caratteristiche: si riesce a ottenere facilmente, è molto personalizzabile ed è semplice da utilizzare.

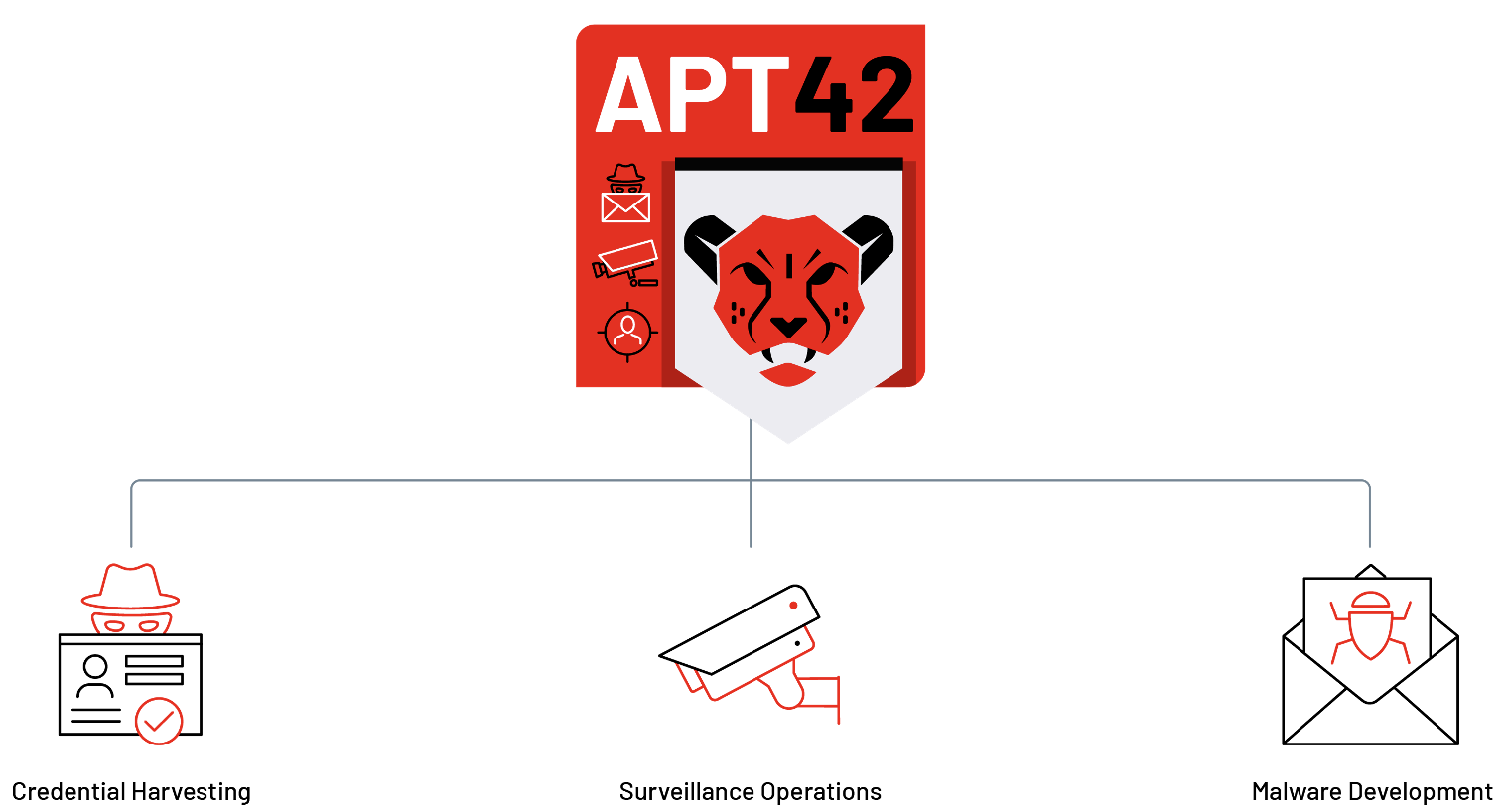

I nuovi gruppi di attaccanti: APT42 e APT43

A settembre 2022, Mandiant ha rilevato le attività di un gruppo che ha battezzato APT 42. Secondo la multinazionale, si tratta di un gruppo che si suppone legato al'Iran e che concentra le sue attenzioni su bersagli quali ufficiali di politica estera e giornalisti, in particolare negli USA, nel Regno Unito e in Israele.

Le analisi di Mandiant fanno presumere che APT 42 modifichi le proprie attività sulla base dell'agenda politica dell'Iran, tanto che il gruppo è sospettato di aver condotto una serie di operazioni contro il settore farmaceutico nel 2020.

APT43, invece, è un gruppo che Mandiant ritiene sia basato in Corea del Nord. Al contrario di altri team sponsorizzati da Stati, che si concentrano prevalentemente sullo spionaggio, APT43 punta anche a monetizzare dalle sue operazioni, così da ottenere fondi per supportare le proprie operazioni di spionaggio. I bersagli di APT43 sono solitamente enti governativi, servizi di business, imprese manifatturiere, ma il gruppo prende di mira anche il settore dell'educazione e della ricerca. La sua tattica principale è il social engineering.

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo

TCL 65C7K, televisore Mini-LED di qualità, versatile e dal prezzo competitivo Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano

Fujifilm X-E5: la Fuji X che tutti gli appassionati volevano Recensione REDMAGIC 10S Pro: il gaming phone definitivo?

Recensione REDMAGIC 10S Pro: il gaming phone definitivo? Fairphone 6 conquista iFixit: riparabilità da 10 e filosofia etica

Fairphone 6 conquista iFixit: riparabilità da 10 e filosofia etica Windows Classic Remastered: il sistema operativo immaginario che fonde passato e presente

Windows Classic Remastered: il sistema operativo immaginario che fonde passato e presente Crollo di prezzi in Amazon: oltre 50 prodotti in super sconto fra cui AirPods, iPhone, robot, portatili, tablet e molto altro

Crollo di prezzi in Amazon: oltre 50 prodotti in super sconto fra cui AirPods, iPhone, robot, portatili, tablet e molto altro

1 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".