Microsoft 365AzureCrowdStrike

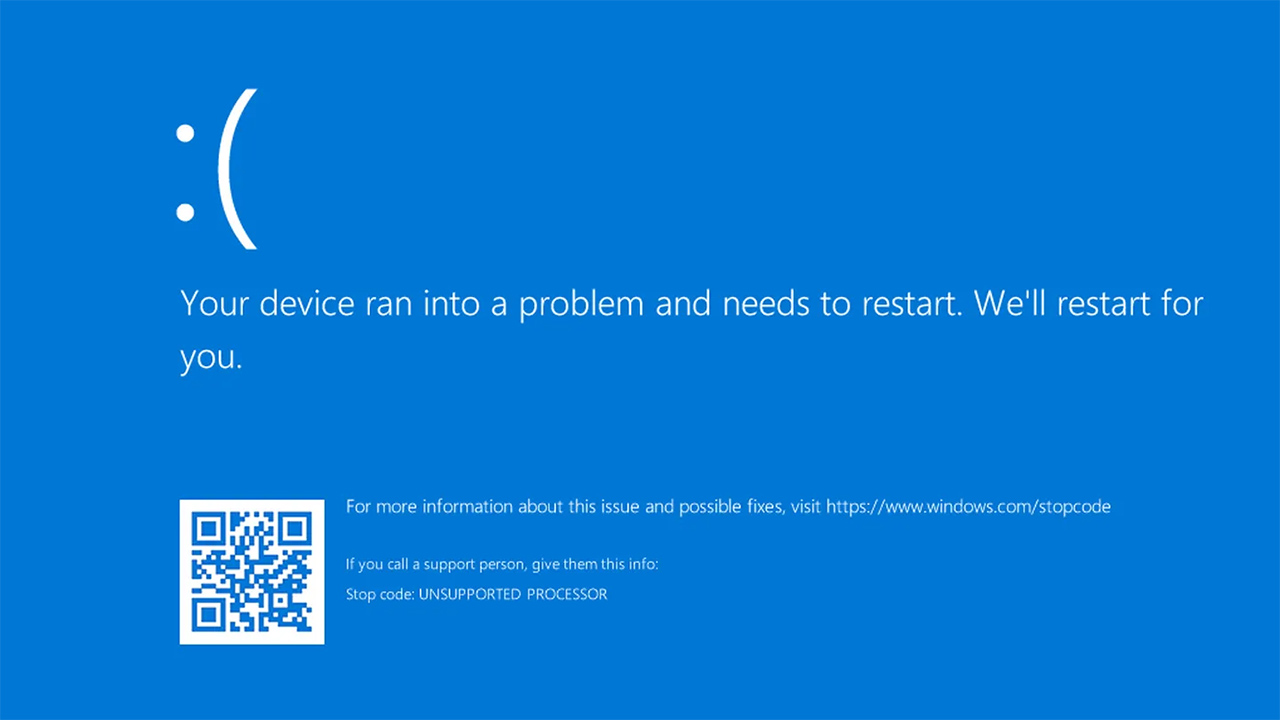

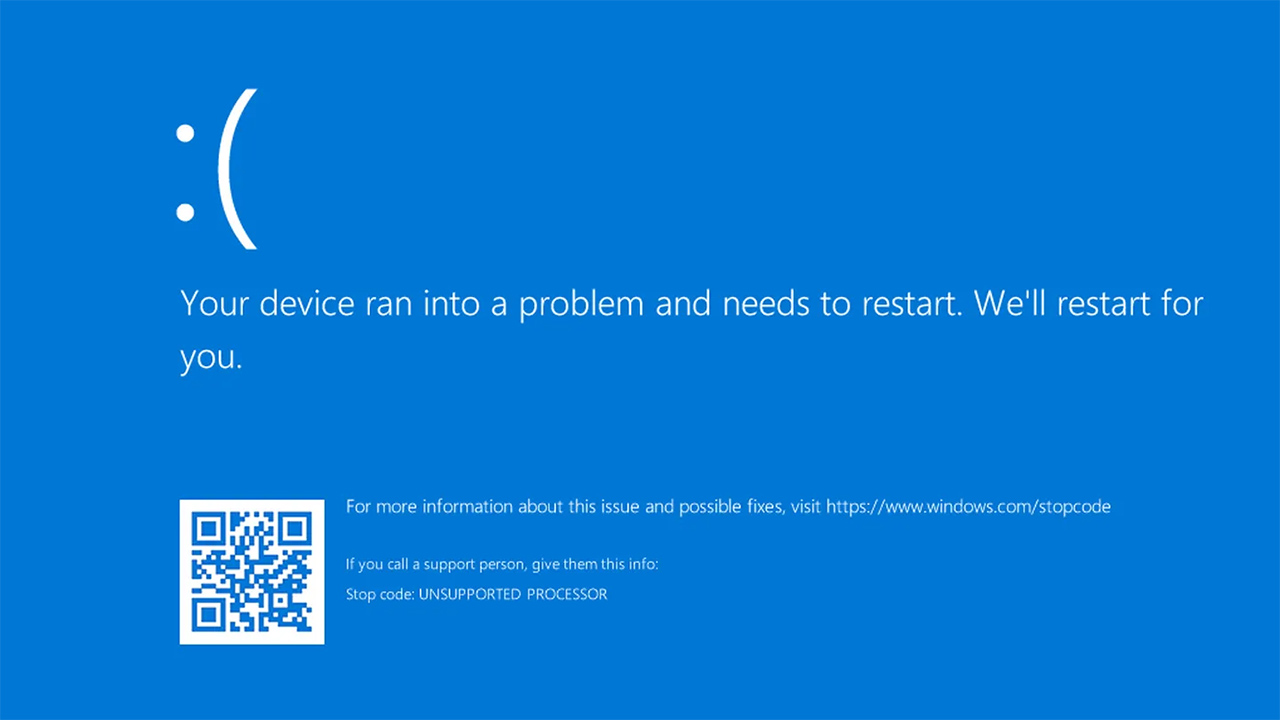

Sistemi IT in ginocchio in tutto il mondo: il problema è un aggiornamento difettoso di CrowdStrike

di Andrea Bai pubblicata il 19 Luglio 2024, alle 10:11 nel canale Security

Macchine Microsoft 365 e Azure in crash per via di un aggiornamento difettoso del software di sicurezza CrowdStrike stanno causando pesanti disservizi in tutto il mondo per compagnie aeree, emittenti televisive, banche e molti altri settori

Recensione Logitech G PRO X TKL Rapid: la prima tastiera analogica del brand è promossa

Recensione Logitech G PRO X TKL Rapid: la prima tastiera analogica del brand è promossa Apple MacBook Air 15" M4: levoluzione significativa continua e ora costa meno! Recensione

Apple MacBook Air 15" M4: levoluzione significativa continua e ora costa meno! Recensione Ryzen 9 9950X3D recensione: 16 core e 3D V-Cache di seconda generazione

Ryzen 9 9950X3D recensione: 16 core e 3D V-Cache di seconda generazione Gli astronauti di Crew-10 sono arrivati sulla ISS, gli equipaggi di Crew-9 e Starliner CFT-1 rientreranno a breve

Gli astronauti di Crew-10 sono arrivati sulla ISS, gli equipaggi di Crew-9 e Starliner CFT-1 rientreranno a breve Tablet in offerta su Amazon: Full HD e 2,5K, modelli da 10'' con 8GB/256GB LTE e batteria 8580mAh a soli 104,49, oltre a tablet a partire da 79!

Tablet in offerta su Amazon: Full HD e 2,5K, modelli da 10'' con 8GB/256GB LTE e batteria 8580mAh a soli 104,49, oltre a tablet a partire da 79! Super offerta: il portatile low cost con CPU Intel, 16GB di RAM e 512GB SSD scende a soli 279, un vero affare per un dispositivo versatile e affidabile!

Super offerta: il portatile low cost con CPU Intel, 16GB di RAM e 512GB SSD scende a soli 279, un vero affare per un dispositivo versatile e affidabile!

271 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoE ancora con questa storia del monopolio, prima di venerdì non lo conosceva nessuno neppure sui forum gli addetti ai lavori. È un'azienda tra varie che offriva EDR, come lo offre Microsoft stessa. Non mi sembra nemmeno che si possa considerare leader mondiale di EDR o XDR come potrebbe esserlo TeamViewer nel suo campo per esempio.

È la cosa che mi sono chiesto anche io, poi in questi giorni leggendo qua e la ho capito il perché: tutta l'offerta commerciale di crowdstrike si base principalmente sul chiudere velocemente tutte vulnerabilità 0-day e sono loro stessi che fanno pressione sui clienti a finché l'aggiornamento sia automatico.

In un commento su hacker news c'era un tizio che diceva che uno di crowdstrike si è messo a contattare su linkedin il ciso della sua azienda avvisandolo che l'azienda era esposta a seri rischi di sicurezza solo perché il tizio non voleva attivare gli aggiornamenti automatici.

Sembra anche che dove il cliente ha disattivato l'aggiornamento automatico questo sia bypassato dal tipo particolare di update che crowstrike ha pushato.

Di storie dell'orrore ce ne sono diverse e non vedo l'ora che esca un'analisi dettagliata di terze parti, il detto "Dagli amici mi guardi Iddio, che dai nemici mi guardo io" lo trovo più che mai attuale in questo caso.

Il problema qua è capire dove è il confine tra l'interesse del fornitore(crowdstrike) e il cliente. Il fornitore, per vendere, ha tutto l'interesse a "spaventare" il cliente e indurlo a credere che il cripto locker è dietro l'angolo. È veramente cosi? Il buonsenso dice che è molto più sensato un aggiornamento a ondate e spero che dopo l'accaduto questo venga adottato da tutti.

Daltronde, se è un software di sicurezza, va aggiornato appena disponibile, no?

Sinceramente, quello che si chiedono in molti, è se tanti di questi terminali avessero realmente bisogno di Windows e di una suite di sicurezza (società terza, praticamente da monopolio, con accesso libero al kernel) per funzionare...

E' così anche con gli altri software AV centralizzati Endpoint.

Nel loro caso sono pirla perché non hanno fatto un test sufficiente oppure banalmente si è corretto un file durante il caricamento in repository, ma fidati che almeno una volta all'anno capita un errore così anche con altri AV endpoint specificando che non è così grave con la schermata blu, ma che non ti colleghi a certi siti perché il file di reputazione è sbagliato, oppure problema con TLS, motore di scansione dei files exe. Sinceramente non vi è mai capitato?

Non giustifico il produttore del software specialmente se è successo similmente in altri frangenti, perchè il fatto è grave e sicuramente a livello finanziario ne risentiranno.

Venerdì vi dico solo che mi è andata bene con 20 min di ritardo con il treno ma i treni Frecciarossa un massacro, dai 90 a 120 di ritardo, convogli fermi in stazione a causa della preparazione (quindi presumo a causa del problema dell'aggiornamento software)

Daltronde, se è un software di sicurezza, va aggiornato appena disponibile, no?

Sinceramente, quello che si chiedono in molti, è se tanti di questi terminali avessero realmente bisogno di Windows e di una suite di sicurezza (società terza, praticamente da monopolio, con accesso libero al kernel) per funzionare...

momento, momento momento (cit)

Un conto sono gli aggiornamenti live delle classiche definizioni che sono anche a cadenza oraria e fin qua mi può andar bene, ma tutt'altro paio di maniche è l'aggiornamento dei binari del programma che vanno a toccare moduli del kernel/driver e che essendo a "basso livello" richiedono nella stragrade maggioranza dei casi un riavvio: ecco, in questo caso vorrei magari deciderlo quando pianificarlo, magari con uno snapshot/backup prima di procedere.

Se hai un botto di endpoint da gestire/monitorare un agent per è bene averlo N motivi : affidarsi solo alle GPO può essere limitante e non offre molta scalabilità se non implementato in origine, oltre a non offrire visibilità dei problemi/threat in live. E sappiamo tutti quanto importante sia intervenire nel minor tempo possibile...

In un commento su hacker news c'era un tizio che diceva che uno di crowdstrike si è messo a contattare su linkedin il ciso della sua azienda avvisandolo che l'azienda era esposta a seri rischi di sicurezza solo perché il tizio non voleva attivare gli aggiornamenti automatici.

Sembra anche che dove il cliente ha disattivato l'aggiornamento automatico questo sia bypassato dal tipo particolare di update che crowstrike ha pushato.

Di storie dell'orrore ce ne sono diverse e non vedo l'ora che esca un'analisi dettagliata di terze parti, il detto "Dagli amici mi guardi Iddio, che dai nemici mi guardo io" lo trovo più che mai attuale in questo caso.

Il problema qua è capire dove è il confine tra l'interesse del fornitore(crowdstrike) e il cliente. Il fornitore, per vendere, ha tutto l'interesse a "spaventare" il cliente e indurlo a credere che il cripto locker è dietro l'angolo. È veramente cosi? Il buonsenso dice che è molto più sensato un aggiornamento a ondate e spero che dopo l'accaduto questo venga adottato da tutti.

Ecco un classico caso del famoso detto veneto "Xe pèso el tacòn del buso"

Questi di CS sono quasi a livello scammer: a leggere quello che riporti mi vengono in mente i primi 20 minuti del film Beekeeper con Jason Statham che ho visto proprio giovedì sera: che coincidenza

Questi di CS sono quasi a livello scammer: a leggere quello che riporti mi vengono in mente i primi 20 minuti del film Beekeeper con Jason Statham che ho visto proprio giovedì sera: che coincidenza

https://news.ycombinator.com/item?id=%2041002864

e la cosa è molto strana, visto che i disagi sono correnti, presumo, e prima ancora peggio...

ci sarà stata una specifica direzione nella pubblicazione per evitare la percezione del problema?

soprattutto a coloro che hanno avuto i viaggi guastati, [U]presumo[/U]

Come è stato detto poco sopra, un conto è l'aggiornamento delle definizioni, un conto quello dei moduli e dei binari...

Se permetti, una grossa infrastruttura che eroga servizi importanti dovrebbe lasciare al suo servizio tecnico la possibilità di scegliere il momento di aggiornare tutte le sue postazioni...

Ok, una azienda che protegge gli aeroporti di tutto il mondo, banche, uffici governativi, che vale 6 miliardi e mezzo di dollari e sponsorizza la Mercedes in F1, e non la conosce nessuno tra gli addetti ai lavori?

@zug-zug

While this is technically what crashed machines it isn't the worst part.

CS Falcon has a way to control the staging of updates across your environment. businesses who don't want to go out of business have a N-1 or greater staging policy and only test systems get the latest updates immediately. My work for example has a test group at N staging, a small group of noncritical systems at N-1, and the rest of our computers at N-2.

This broken update IGNORED our staging policies and went to ALL machine at the same time. CS informed us after our business was brought down that this is by design and some updates bypass policies.

So in the end, CS caused untold millions of dollars in damages not just because they pushed a bad update, but because they pushed an update that ignored their customers' staging policies which would have prevented this type of widespread damage. Unbelievable.

forse è meglio dire, che "valeva" 6.500.000.000 $

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".