Sophos mostra quanto è vulnerabile il protocollo Bluetooth

di Alberto Falchi , Vittorio Manti pubblicata il 15 Marzo 2019, alle 13:21 nel canale Security

Il Bluetooth è un protocollo fondamentalmente insicuro. Sophos ha colto l'occasione del MWC per mostrare in tempo reale quanto può essere semplice intercettare i dati delle comunicazioni usando hardware a basso costo.

Quanto possiamo fidarci delle comunicazioni Bluetooth? Poco, molto poco. Ce lo ha dimostrato Sophos al MWC quando, durante una sessione coi giornalisti, ha usato un comune Raspberry Pi per intercettare il traffico fra due dispositivi. Nonostante il protocollo Bluetooth offra una sorta di cifratura delle comunicazioni, infatti, l'implementazione è ben lungi dalla perfezione e per un attaccante è particolarmente semplice non solo spiare le comunicazioni che avvengono tramite questo protocollo, ma anche prendere il controllo di un dispositivo.

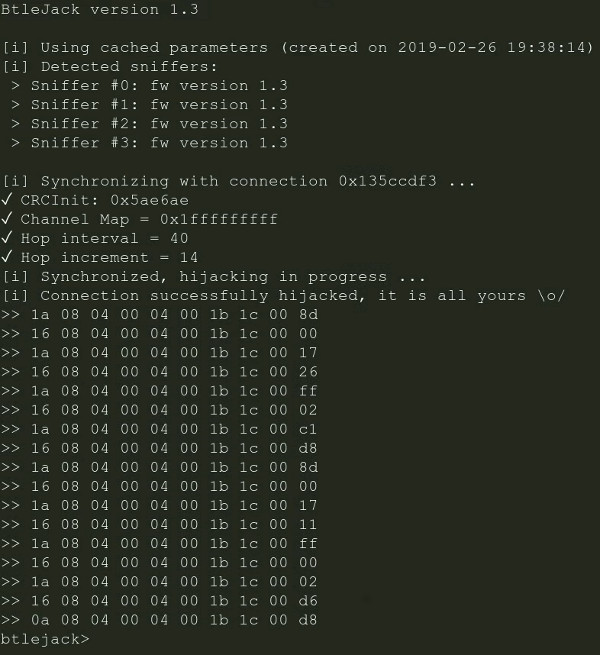

Sono stati necessari solo una manciata di minuti per mostrare come tramite un Rapsberry Pi da pochi euro e un'antenna sia possibile "sniffare" (visualizzare) le comunicazioni Bluetooth e, successivamente, escludere uno dei due dispositivi dalla comunicazione e arrivare anche a controllarlo in alcuni scenari. Per farlo è sufficiente un programma gratuito come btlejack. Un problema di poco conto per chi utilizza il Bluetooth per inviare musica a un paio di casse, certo, ma cosa succede se uno riuscisse a prendere il controllo di uno smarpthone? Come mostrato durante la presentazione, a quel punto si può fare di tutto: installare spyware, adware, keylogger e malware di vario tipo, oltre a leggere e inviare messaggi e accedere ai file presenti, incluse foto e filmati.

I rischi per l'IoT

Il protocollo Bluetooth è molto utilizzato in ambito smart home e IoT. Pensiamo alle serrature Smart o a certe catene "intelligenti" per legare le biciclette ai pali: la maggior parte di questi dispositivi sono vulnerabili a questo tipo di attacchi e solamente pochissimi modelli sono - almeno per ora - rimasti inviolati. Certo, bisogna essere ragionevolmente vicini per poter sferrare un attacco di questo tipo, solitamente a meno di 10 metri, ma questo non è un enorme ostacolo. Si possono usare antenne per aumentare la portata del segnale e, soprattutto, non è così difficile nascondere un Raspberry Pi da qualche parte per poi controllarlo a distanza.

A dispetto di queste gravi falle nel protocollo non bisogna lasciarsi prendere dal panico. Ovviamente sconsigliamo di affidarsi a dispositivi Bluetooth in ambiti sensibili come serrature, sistemi di sorveglianza, controllo remoto, ma possiamo stare ragionevolmente tranquilli se lo usiamo per collegare le cuffie wireless. Alla peggio, qualche buontempone ci sparerà nelle orecchie musica terribile.

DJI Neo 2 in prova: il drone da 160 grammi guadagna il gimbal e molto altro

DJI Neo 2 in prova: il drone da 160 grammi guadagna il gimbal e molto altro L'IA "seria" di Appian è diversa: inserita nei processi e rispetta dati e persone

L'IA "seria" di Appian è diversa: inserita nei processi e rispetta dati e persone Polestar 3 Performance, test drive: comodità e potenza possono convivere

Polestar 3 Performance, test drive: comodità e potenza possono convivere Piratare Battlefield 6? Davvero una pessima idea, gli hacker non vedono l'ora che ci proviate!

Piratare Battlefield 6? Davvero una pessima idea, gli hacker non vedono l'ora che ci proviate! Arriva Veeam Data Platform v13. Più sicurezza, maggiore protezione dell'IA

Arriva Veeam Data Platform v13. Più sicurezza, maggiore protezione dell'IA Framework interrompe la vendita di RAM: priorità ai nuovi laptop, aumenti in arrivo

Framework interrompe la vendita di RAM: priorità ai nuovi laptop, aumenti in arrivo

4 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoBlutooth non è un protocollo.

La trasmissione di tipo bluetooth adotta diversi protocolli in base all'ambito (i vari stack)

Poi, si sa, la trasmissione è criptata in modo molto debole: già avere un pairing (scambio di chiavi della cifratura) con un pin di sole 4 cifre è un buco enerome per attacchi di tipo brute force.

Sarebbe interessante sapere come faccia questo software a conoscere il frequency hopping della trasmissione per intercettarla nella sua interezza

Ma anche no.. Al massimo cifratura

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".