UNC2529 Triple Double, la campagna di phishing mirata contro il settore industriale

di Alberto Falchi pubblicata il 14 Maggio 2021, alle 14:51 nel canale Security

FireEye Mandiant ha pubblicato un report dettagliato sulla campagna di phishing che il gruppo hacker UNC2529 ha lanciato contro imprese operanti nel settore industriale. Secondo l'azienda di cybersecurity, bisogna aspettarsi altre azioni da questo gruppo

UNC2529 è un gruppo hacker scoperto di recente da Mandiant che si ritiene responsabile di una campagna phishing lanciata a dicembre 2020 contro vari settori dell'industria: medicale, elettronica, automotive e anche nel settore militare. L'analisi di Mandiant evidenzia l'uso di codice molto sofisticato per scrivere il malware, fatto che fa presumere si tratti di un attore malevolo che può contare su parecchie risorse e competenze.

La campagna phishing di UNC2529

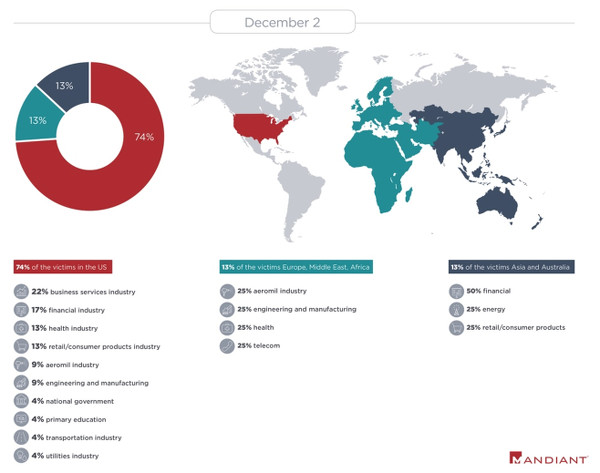

Le prime attività del gruppo UNC2529 sono state osservate a partire dal 2 dicembre 2020, con una seconda ondata di attacchi scagliati fra l'11 e il 18 dicembre. Nella prima fase sono state prese di mira 28 aziende attraverso e-mail di phishing ma secondo Mandiant i bersagli potrebbero essere più di quelli individuati. Queste mail - inviate da 26 differenti indirizzi associati al dominio tigertigerbeads<.>com - contenevano link a url infetti che spingevamo le vittime a scaricare un file zip contenente un PDF corrotto che includeva codice javascript offuscato.

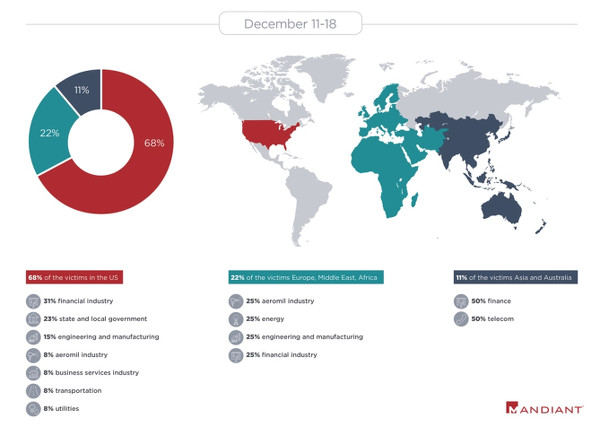

Successivamente, fra l'11 e il 18 dicembre, UNC2529 è riuscita a eludere le difese di un'azienda americana che offre servizi di raffreddamento e riscaldamento, modificando i DNS e sfruttandone l'infrastruttura per scagliare attacchi di phishing contro altre 22 imprese, 5 delle quali già attaccate durante la prima ondata.

Si tratta di attacchi mirati, nei quali gli attaccanti, spacciandosi per dirigenti dell'azienda compromessa, hanno inviato altre 7 e-mail di phishing mirate ad aziende operanti nel settore medicale, dell'elettronica, dell'automotive, produttori di equipaggiamento militare e aziende di trasporto. Il fatto che la maggior parte di queste e-mail contenessero il termine worker invece di employee (termine più comune negli USA) fa supporre che l'autore non sia di madre lingua americana.

Le vittime della prima sono prevalentemente aziende statunitensi (74%), anche se la campagna ha interessato anche imprese dell'area EMEA (13%) e Asia/Australia (13%).

Nella seconda ondata, invece, sono aumentati gli attacchi nell'area EMEA (22% del totale) e diminuiti quelli alle imprese USA (68%).

Non sono noti i motivi alla base di questa campagna di phishing ma, considerati i bersagli e le aree geografiche coinvolte, Mandiant sospetta che si tratta di hacker che cercano di monetizzare tramite queste azioni. Non è un caso che uno degli ultimi stage dell'attacco installava nei sistemi una backdoor (PEGASUS) che può venire usata per manipolare i file dei processi di pagamento russi, in grado di aggiungere l'IVA a prestazioni che non la prevedono. In questa maniera, gli attaccanti potevano ottenere rimborsi IVA fittizi facendoli accreditare su una serie conti bancari dei quali avevano il controllo.

Secondo Mandiant, questi attacchi mostrano un elevato livello di competenza, evidenziati dall'utilizzo di malware fileless e meccanismi di offuscamento, e fanno presumere che il gruppo non fermerà le sue azioni ma proseguirà cercando di colpire ulteriori aziende del settore industriale in varie parti del mondo.

A questo indirizzo è disponibile un'analisi tecnica dettagliata su UNC2529.

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello Acer TravelMate P4 14: tanta sostanza per l'utente aziendale

Acer TravelMate P4 14: tanta sostanza per l'utente aziendale Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque

Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni

Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop

Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".