Cisco Talos: tornano gli attacchi con chiavi USB

di Alberto Falchi pubblicata il 16 Dicembre 2022, alle 16:01 nel canale Innovazione

Dischi e pendrive USB contenenti virus sono stati usati a lungo per diffondere malware, ma si credeva fosse un metodo obsoleto. Nel 2022, però, numerosi attaccanti hanno rispolverato queste tecniche, secondo il report di Cisco Talos. Focus sul conflitto in Ucraina e Log4j

Cisco Talos ha fatto il punto della situazione sul panorama della sicurezza del 2022, evidenziando alcuni aspetti prevedibili, come l'intensificarsi degli attacchi informatici contro bersagli ucraini ed europei, scatenati da gruppi filorussi, e altri meno scontati, come il ritorno delle penne USB usate come veicolo di infezione. Un approccio che si riteneva appartenere al passato e che invece sta tornando in auge.

Cisco a supporto dell'Ucraina

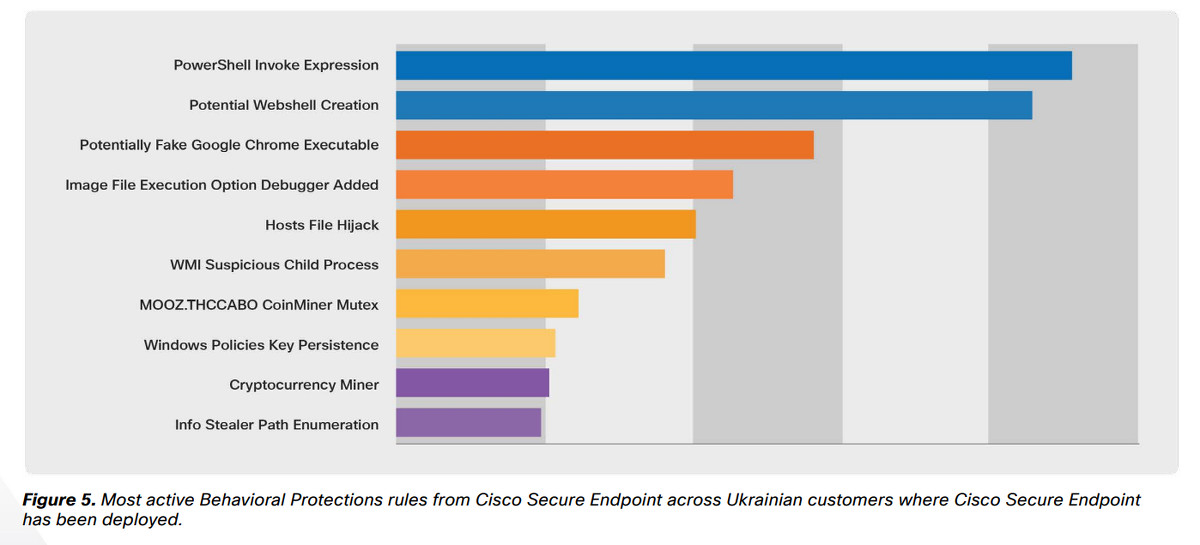

Subito dopo lo scoppio del conflitto in Ucraina gli esperti di Cisco Talos hanno avviato delle attività per supportare il Paese, fornendo e installando soluzioni di sicurezza sugli endpoint e creando una task force dedicata al monitoraggio e al rilevamento delle minacce informatiche.

Subito dopo l'invasione, infatti, è stato rilevato un incremento delle campagne a opera di svariati gruppi. Non che prima la situazione fosse tranquilla: è già dal 2014, quando è stato invaso il Donbass che è stata rilevata questa tendenza.

Questi attacchi sono di diverso tipo: ci sono attori che mirano a monetizzare, per esempio raccogliendo fondi tramite false campagne di supporto umanitario; altri hanno fatto finta di simpatizzare con l'Ucraina, fornendo strumenti per contrattaccare che poi si sono rivelati dei malware. Un esempio arriva dal gruppo chiamato disBalancer, che offriva uno strumento per lanciare attacchi DDoS, Liberator, che poi si è scoperto essere uno stealer, cioè un malware che sottraeva credenziali di accesso e informazioni sulle criptovalute.

Non sono poi mancate campagne provenienti da gruppi sponsorizzati da Stati, come l'APT Gamaredon, che ha incrementato le sue attività contro bersagli ucraini, in particolare la difesa, la sicurezza interna, i diplomatici. Altri gruppi filorussi, invece, hanno concentrato i loro sforzi contro i Paesi NATO.

Secondo Talos, non ci sono segni di un rallentamento delle attività, nemmeno nelle ultime settimane del 2022. Probabilmente, spiegano gli esperti, la tendenza proseguirà e si vedrà un incremento degli attacchi contro bersagli civili e infrastrutture critiche dell'Ucraina.

Chiavi e dischi USB tornano a essere una minaccia

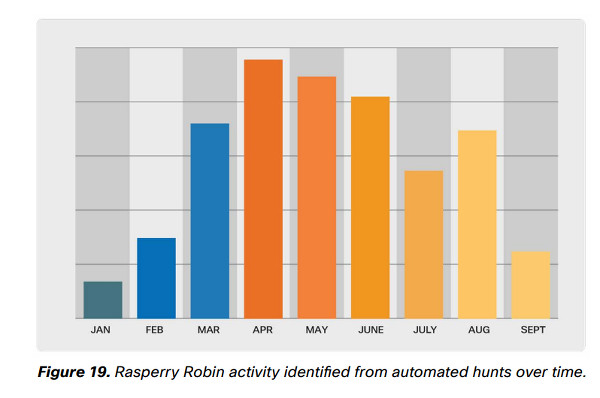

Anni fa, uno dei metodi più efficaci per scagliare un attacco informatico era quello di sfruttare chiavi USB contenenti malware che una volta inserite sul PC della vittima attivavano il loro payload. Col tempo, questa modalità era andata in disuso ma, secondo i ricercatori di Talos, a partire da febbraio 2022 si è notato un incremento significativo di campagne di attacco che fanno leva su questo vettore. In particolare, l'analisi di Talos si è soffermata sul malware Raspberry Robin, un worm che tende a replicarsi su dischi esterni e viene usato dai cyber criminali per stabilire una connessione command & control sugli endpoint delle vittime.

Il consiglio di Cisco è quello di limitare il più possibile l'utilizzo di chiavi USB sui dispositivi aziendali o dati in utilizzo ai dipendenti, e di adottare strumenti per monitorare l'uso di file e servizi di Windows che solitamente non vengono utilizzati dai lavoratori, e che possono indicare un tentativo di attacco.

Log4J continua a mietere vittime

Nel 2021 è stata scoperta una vulnerabilità nel web server Apache, nello specifico nella libreria Log4j, che ha dato il via a una serie impressionante di attacchi. A un anno di distanza, gli attacchi che sfruttano questo bug proseguono senza sosta. Il motivo è semplice: Apache è utilizzatissimo in numerosi sistemi, e le librerie Log4j sono spesso integrate in vari sistemi, rendendo anche difficile per le imprese capire se sono vulnerabili o meno. Ancora oggi vari gruppi scansionano la Rete alla ricerca di server vulnerabili, per poi sferrare i loro attacchi.

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello Acer TravelMate P4 14: tanta sostanza per l'utente aziendale

Acer TravelMate P4 14: tanta sostanza per l'utente aziendale Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque

Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni

Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop

Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".