Un computer quantistico da 133 qubit ha rotto una chiave crittografica da 5 bit con l'algoritmo di Shor

di Riccardo Robecchi pubblicata il 23 Luglio 2025, alle 12:41 nel canale Innovazione

Un gruppo di ricercatori dell'Arizona State University ha usato un computer quantistico di IBM a 133 qubit per rompere una chiave crittografica da 5 qubit usando l'algoritmo di Shor

L'algoritmo di Shor fu ideato da Peter Shor nel 1994 ed è diventato una delle forze propulsive dietro lo sviluppo dei computer quantistici, o quantomeno una delle sue conseguenze più note. Alcuni ricercatori dell'Arizona State University hanno ora impiegato un algoritmo di Shor modificato per ottenere con successo la chiave di un cifrario a curve ellittiche da 5 bit usando un computer quantistico IBM da 133 qubit.

L'algoritmo di Shor funziona anche nella pratica

L'esperimento dei ricercatori, guidati da Steve Tippeconnic, è riuscito nell'intento di trovare la chiave crittografica di un cifrario a curve ellittiche: si tratta di un sistema crittografico che sfrutta le caratteristiche di alcune funzioni, le curve ellittiche per l'appunto, che le rende ideali per implementare un protocollo a chiave pubblica. Ciò significa che le curve ellittiche vengono usate per cifrare dati in modo tale che sia presente una chiave pubblica e una chiave privata; i dati cifrati con la chiave pubblica possono essere decifrati solo con quella privata e viceversa.

La conseguenza di ciò è che chiunque può cifrare dei dati usando la chiave pubblica, ma solo chi ha la chiave privata può decifrarli, il che significa che solo il destinatario corretto può accedervi; al contrario, solo i dati cifrati con la chiave privata possono essere decifrati con quella pubblica, il che significa che tali dati possono provenire solo dal mittente legittimo.

Il vantaggio dei sistemi a curve ellittiche sta nel fatto che richiedono chiavi con un numero di bit di un ordine di grandezza inferiore per offrire lo stesso livello di sicurezza rispetto a sistemi alternativi, come ad esempio RSA.

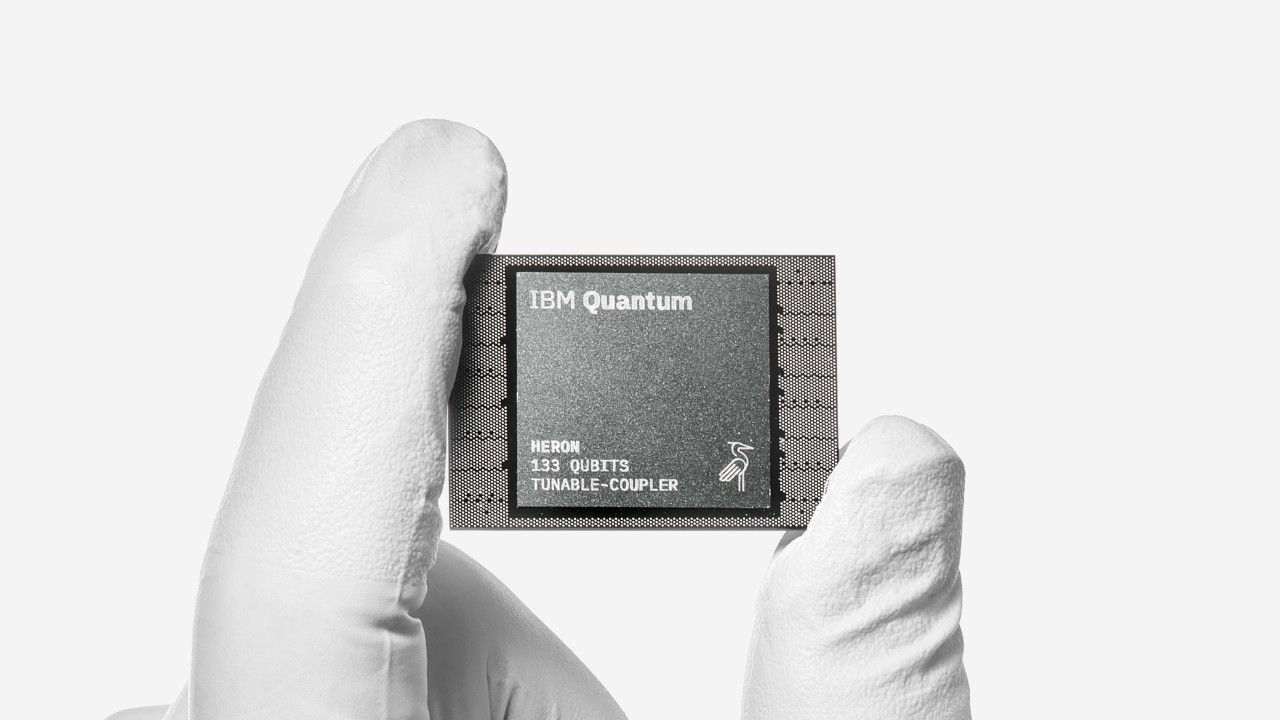

La nuova ricerca (accessibile qui) ha usato un computer quantistico dotato del processore IBM Heron a 133 qubit per violare un sistema crittografico a curve ellittiche con una chiave da 5 bit. Il risultato è significativo per due motivi: il primo è che viene dimostrata l'applicabilità pratica dell'algoritmo di Shor anche sui computer quantistici cosiddetti "NISQ" (Noisy Intermediate Scale Quantum Computers, ovvero "computer quantistici rumorosi di scala intermedia"), il secondo è che l'algoritmo ha impiegato un circuito con una profondità di 67.000 strati, che è un risultato estremamente significativo proprio per via dell'esecuzione su un dispositivo altamente soggetto al rumore e, dunque, agli errori.

Le curve ellittiche attualmente in uso impiegano chiavi da 200 o 300 bit, e dunque questo attacco non rappresenta in alcun modo un pericolo per i sistemi crittografici odierni. Tuttavia, questo studio sottolinea ancora una volta come sarà necessario passare in breve tempo alla crittografia post-quantistica per proteggere i sistemi e le informazioni dagli attacchi dei futuri sistemi quantistici.

Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione

Samsung Galaxy S25 Edge: il top di gamma ultrasottile e leggerissimo. La recensione  HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto

HP Elitebook Ultra G1i 14 è il notebook compatto, potente e robusto Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso

Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso La cometa interstellare 3I/ATLAS potrebbe essere un'astronave aliena? Possibile, ma decisamente improbabile

La cometa interstellare 3I/ATLAS potrebbe essere un'astronave aliena? Possibile, ma decisamente improbabile Un triste giorno per l'industria videoludica: il papà di The Elder Scroll si è spento a 59 anni

Un triste giorno per l'industria videoludica: il papà di The Elder Scroll si è spento a 59 anni Il tuo mouse ti spia? La suite di gestione che conteneva un Trojan

Il tuo mouse ti spia? La suite di gestione che conteneva un Trojan

2 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoScherzi a parte, é comunque un risultato interessante, anche se paradossalmente dimostra quanto le prospettive sulla computazione quantistica che si avevano 10 anni fa siano state enormemente disattese.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".