Check Point: cronologia di un attacco Business E-mail Compromise nel mondo dello sport

di Alberto Falchi pubblicata il 26 Agosto 2022, alle 17:01 nel canale SecurityUn'importante organizzazione sportiva ha subito tentativi di attacco di tipo BEC: i criminali informatici hanno creato un'e-mail fasulla spacciandosi per il CFO e chiedendo di effettuare un bonifico a una società assicurativa

Quando riceviamo una mail che ci chiede di effettuare un bonifico è sempre meglio fare estrema attenzione. Anche se la mail sembra provenire dal nostro responsabile, perché il rischio che si tratti di una truffa è molto elevato.

È quello che è successo ai dipendenti di un'importante organizzazione sportiva (non specificata), che hanno subito un tentativo di attacco di tipo Business E-Mail Compromise. I ricercatori di Avanan, azienda controllata da Check Point Software, hanno spiegato nel dettaglio l'attacco, fornendo anche una serie di consigli su come evitare di cadere nel tranello dei criminali informatico.

Sono il tuo CFO: fai immediatamente questo bonifico

Chi oserebbe contraddire l'ordine di un proprio superiore, soprattutto quando si tratta di una delle figure più importanti nell'azienda, come nel caso del CFO? Pochi, certamente. Ma prima di fare quanto chiesto, sarebbe meglio sincerarci che si tratti veramente di lui, e non di un impostore.

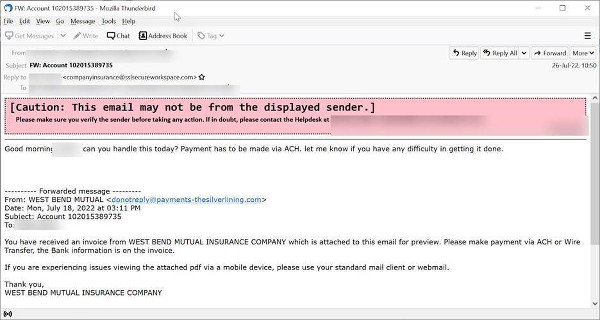

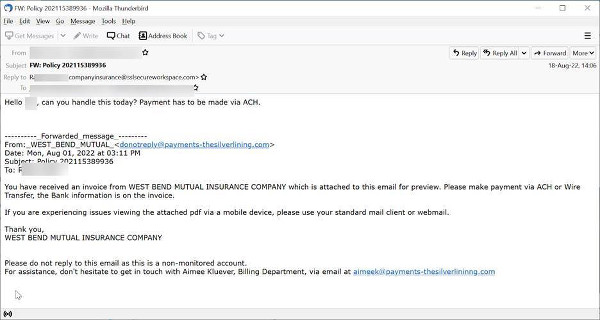

Quanto è successo a un'importante società sportiva fa riflettere su quanto possa essere facile mettere in piedi una truffa informatica di tipo BEC (Business E-Mail Compromise) senza avere alcuna competenza tecnica. I criminali hanno semplicemente creato un account e-mail fasullo tramite il quale hanno impersonato il CFO della società, per poi inviare delle mail ai dipendenti dell'ufficio contabilità chiedendo di effettuare quanto prima un bonifico, seguendo le istruzioni contenute nella e-mail.

Trattandosi di un bonifico nei confronti di West Band Mutual, una compagnia assicurativa realmente esistente, la richiesta non era poi così assurda. Quello che però non hanno fatto le vittime è stato verificare la correttezza dell'indirizzo e-mail e, soprattutto, non contattare il proprio superiore, magari telefonicamente, per una conferma. Alcuni alcuni client di posta, per esempio Gmail, segnalano quando l'indirizzo mail non corrisponde a quello visualizzato, ma non tutti: per questo motivo, in caso di dubbi è sempre meglio controllare.

L'approccio migliore, in generale, è il buon vecchio Trust No One, non fidarti di nessuno e, nel caso vengano richiesti dati sensibili, come password o token, o di effettuare bonifici, sempre meglio ricontattare la persona che li ha richiesti per una verifica. Questo vale anche nel caso riceviamo telefonate con simili richieste: non sarebbe la prima volta che gli attaccanti sfruttano deep fake vocali per convincere ignari dipendenti a effettuare bonifici.

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello

Ryzen Threadripper 9980X e 9970X alla prova: AMD Zen 5 al massimo livello Acer TravelMate P4 14: tanta sostanza per l'utente aziendale

Acer TravelMate P4 14: tanta sostanza per l'utente aziendale Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque

Hisense M2 Pro: dove lo metti, sta. Mini proiettore laser 4K per il cinema ovunque Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni

Xbox: dal prossimo mese verifica dell'identità obbligatoria in UK, in futuro anche in altre regioni Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop

Corsair AI Workstation 300: poco più grande di un Mini PC, ma con la potenza di un desktop Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

Addio a Elio Marioli, un pioniere della mobilità elettrica quando nessuno ne parlava

1 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoUn'importante organizzazione sportiva ha subito tentativi di attacco di tipo BEC: i criminali informatici hanno creato un'e-mail fasulla spacciandosi per il CFO e chiedendo di effettuare un bonifico a una società assicurativa

Click sul link per visualizzare la notizia.

Altro che attacco BEC questo è un attacco per dementi!

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".