Fortinet: nel 2020 aumentati di 7 volte gli attacchi ransomware

di Alberto Falchi pubblicata il 04 Marzo 2021, alle 17:21 nel canale Security

Fra i settori più colpiti l'assistenza sanitaria, le società di servizi professionali, quelle di servizi ai consumatori, le aziende del settore pubblico e i servizi finanziari. L'hack di Solarwinds desta preoccupazione fra gli esperti

Fortinet ha pubblicato il Global Threat Landscape Report 2020, il suo rapporto semestrale sulle evoluzioni del panorama della cybersecurity a livello globale. Quello che emerge è la capacità di adattarsi degli hacker, che hanno subito approfittato degli stravolgimenti avvenuti in tutto il mondo per intensificare i loro attacchi, concentrando l'attenzione su studenti e lavoratori da remoto, ma anche organizzando campagne di hacking estremamente sofisticate, come nel caso dell'attacco alla supply chain di SolarWinds.

Il ransomware torna in scena: a dicembre picco di attacchi

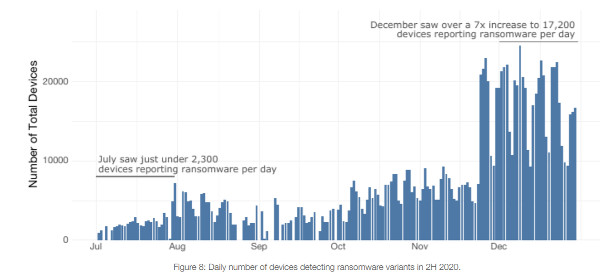

La rete di sensori di Fortinet ha notato un aumento importante dei tentativi di ransomware a dicembre 2020. Se a luglio venivano rilevati tentativi di attacco ransomare su 2.300 dispositivi al giorno, a dicembre questo valore si è moltiplicato di 7 volte, con 17.200 dispositivi al giorno che subivano un tentativo di attacco di questa tipo.

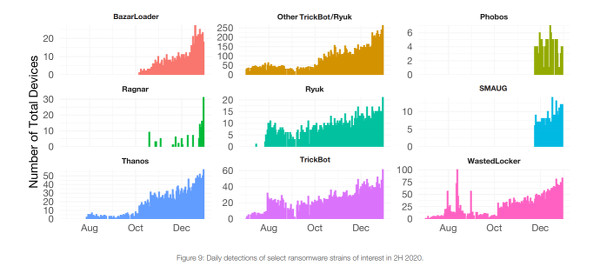

Fra i ransomware più diffusi, Egregor, Ryuk, Conti, Thanos, Ragnar, WastedLocker, Phobos/EKING, e BazarLoader. Il settore sanitario (ospedali in primis) è fra i più colpiti, dato che si tratta di bersagli spesso facili da attaccare e, soprattutto, disposti a pagare il riscatto pur di tornare in possesso dei preziosissimi dati. Quello che preoccupa è che gli attaccanti sono passati a strategie più sofisticate, non limitandosi a cifrare i dati ma sottraendoli e minacciando le aziende di renderli pubblici nel caso non venga pagato il riscatto. Un trend, questo, che è iniziato nei primi mesi del 2020 e si è consolidato nel corso dell'anno, fino a rappresentare la maggior parte degli attacchi ransomware.

Questo ha determinato un cambiamento anche nelle strategie di difesa: se in passato la migliore contromisura per i ransomware era rappresentata da una buona politica di backup, con il nuovo approccio questa non è più sufficiente ed è necessario rinforzare le protezioni per evitare che gli attaccanti riescano a sottrarre dati sensibili.

L'aumento di questo tipo di attacchi deriva anche dalla maggiore diffusione dei servizi di RaaS (Ransomware as a Service), che consentono anche a persone con competenze tecniche limitate di improvvisarsi hacker.

Gli smart worker fra i principali bersagli degli attaccanti

Se in passato erano i sistemi aziendali quelli che più facevano gola agli attaccanti, con il lockdown e il ricorso allo smart working l'attenzione si è spostata verso gli uffici domestici. I dipendenti che lavorano da remoto rappresentano un punto di ingresso relativamente facile da "bucare" per ottenere l'accesso alle reti delle aziende. Presi di mira anche i sempre più diffusi sistemi IoT domestici, che spesso non sono protetti adeguatamente.

Gli APT si focalizzano sul Covid

La rete di Fortinet ha rilevato una crescente attività degli APT (Advanced Persistent Threat) negli ultimi mesi dell'anno, che hanno concentrato i loro attacchi contro le strutture che svolgono ricerche sui vaccini, gli enti che si occupano delle politiche sanitarie nazionali e internazionali relative alla pandemia, aziende farmaceutiche, università e istituti di ricerca medica in generale.

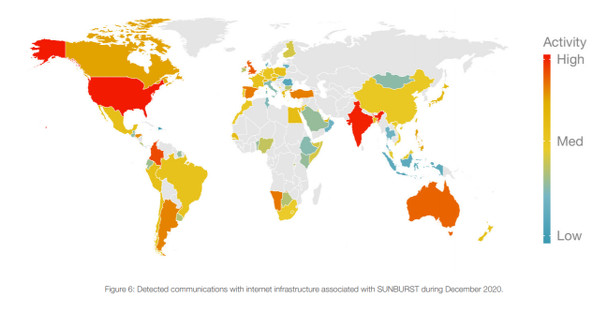

L'evento più significativo dello scorso anno, però, è stato l'attacco sferrato con successo alla supply chain di SolarWinds. Gli attacchi alla filiera non sono una novità e sono noti da parecchio tempo ma questo ha rappresentato un evento straordinario, su scala globale, che ha spinto le aziende a rivalutare il loro approccio alla sicurezza, andando alla ricerca dei potenziali punti deboli nell'intera catena di approvvigionamento.

La strategia usata per l'attacco a SolarWinds è stata infatti estremamente raffinata e ha messo a nudo i limiti delle attuali soluzioni di cybersecurity: la maggior parte di sistemi di rilevamento non è stata in grado di individuare le backdoor usate per le fasi iniziali dell'attacco.

Sebbene più di un esperto abbia puntato il dito indicando attori provenienti dalla Russia come gli autori di questa campagna di hacking, più di un'azienda operante nel settore della cybersecurity dichiara di non certezze sull'origine degli attaccanti. FireEye, che è stata anche una delle vittime, attribuisce la paternità a un gruppo precedentemente sconosciuto che definisce "UNC2452". Per Volexity, invece, i responsabili potrebbero essere un gruppo noto come Dark Halo.

"Il 2020 ha evidenziato un panorama di minacce informatiche davvero drammatico. A causa del ruolo primario giocato dalla pandemia, i cybercriminali hanno lanciato attacchi sempre più devastanti" - ha dichiarato Derek Manky, Chief, Security Insights & Global Threat Alliances di FortiGuard Labs - "La superficie di attacco digitale si è estesa oltre il core network, per colpire il lavoro o la didattica a distanza e l’intera supply chain digitale. Il settore della cybersecurity si è trovato a fronteggiare un rischio mai così grande prima d’ora, dato che oggi tutto è interconnesso in un ambiente digitale più ampio. Approcci integrati e AI-driven, alimentati dalla threat intelligence sono vitali per difendere tutti gli edge e per identificare e rispondere efficacemente alle minacce che le aziende oggi affrontano in tempo reale".

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!  Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2

Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2 Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA

Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson

Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS

GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

5 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoMa trovarli e rettificargli il deretano con un palo del telefono non si riesce proprio ?

Magnifica espressione. Te la rubo e la uso nel mondo reale !

Notate anche la delicatezza dell'oggetto raccomandato.

https://www.youtube.com/watch?v=WiyNjpzbLQg"]Ma sempre secondo a Peter dei mitici Ghostbusters..."mostrate alle trXia preistorica, come si lavora all'assessorato !"[/URL]

Cmq quoto al 100%.

merito dei nostri c64 e zx spectrum a chi ha il pc pompone,vic 20 e sinclair zx80 per la normale plebaglia.

Ma nessuno viene in mente di creare un virus che cancelli blockchain e crypto?

Così quando ti bloccano il PC ti chiedono il riscatto in biscottini e succhi di frutta.

Ormai hai fin stufato con questi commentini, cambia tema, magari qualcuno che conosci realmente!

merito dei nostri c64 e zx spectrum a chi ha il pc pompone,vic 20 e sinclair zx80 per la normale plebaglia.

Ma nessuno viene in mente di creare un virus che cancelli blockchain e crypto?

Così quando ti bloccano il PC ti chiedono il riscatto in biscottini e succhi di frutta.

Ma nessuno te l'ha spiegato come funziona blockchain?

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".