Secondo FireEye gli esperti di cybersecurity non possono più fare a meno dell'automazione

di Alberto Falchi pubblicata il 17 Febbraio 2021, alle 08:21 nel canale Security

Troppi alert, la maggior parte dei quali sono falsi positivi, portano gli esperti di sicurezza a ignorare gli avvisi, esponendo le aziende a potenziali rischi. Meno della metà delle imprese ha adottato soluzioni di automazione per snellire i processi

Un sondaggio sponsorizzato da FireEye, condotto da IDC e basato sulle interviste a 350 responsabili di sicurezza e service provider di sicurezza gestita (MSSP) ha messo in luce il crescente affaticamento dei responsabili della cybersecurity. Un numero sempre maggiore accusa quella che viene definita stanchezza da alert.

Cosa è la stanchezza da alert e come ovviare al problema

I responsabili della sicurezza informatica aziendale sono quotidianamente sommersi da alert di ogni genere, così tanti da non riuscire a gestirli. Questo genera un fenomeno definito stanchezza da alert, che si traduce in potenziali falle nel perimetro di sicurezza: la quantità esagerata di avvisi di sicurezza rischia infatti di tradursi in alert ignorati, stress e paura di non riuscire a stare dietro alla mole di segnalazioni provenienti dai sistemi.

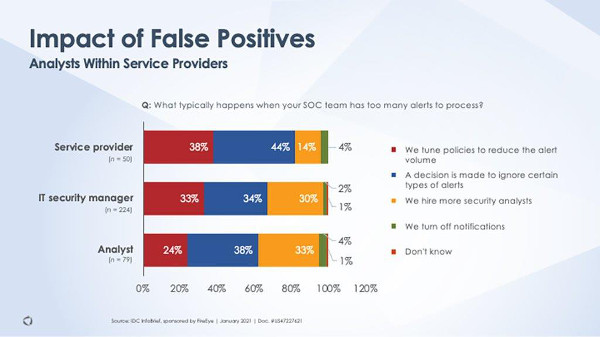

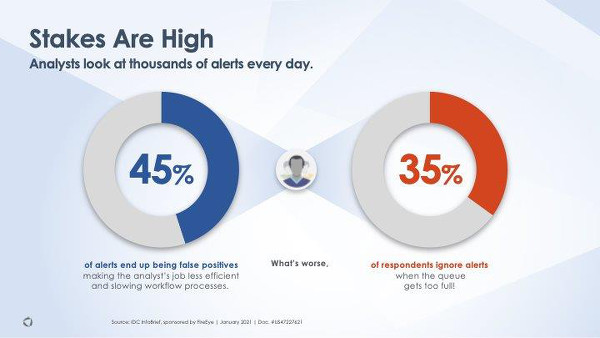

In buona parte dei casi (45%) si tratta di falsi positivi, ma stare dietro a ogni avviso rallenta i processi produttivi e il sovraccarico può portare gli esperti a ignorare alcuni alert. Un fenomeno che si verifica soprattutto fra i MSSP: il 44% di loro sostiene di ignorare gli avvisi quando la coda si allunga troppo.

Questo però è solo uno dei problemi messi in luce dal rapporto: il fatto di non riuscire a stare dietro alla mole di eventi si traduce nella preoccupazione di non essere in grado di rilevare le minacce, un timore che colpisce 3 intervistati su 4 e che in alcuni casi può avere conseguenza anche al di fuori del lavoro. Il 6% del campione ha infatti dichiaro di aver perso il sonno per il timore di aver trascurato una minaccia reale.

La soluzione? Automatizzare, anche facendo leva sull'intelligenza artificiale. Un approccio ancora poco adottato: solo il 43% degli intervistati dichiara di utilizzare IA e machine learning per automatizzare la gestione degli alert, mentre i SOAR (Security Orchestration Automation and Response) sono adottati dal 46%, i SIEM (Security Information and Event Management) dal 45%.

Ancora inferiore la percentuale di chi all'IA abbina altri strumenti: solo 2 intervistati su 5 dichiarano di farlo.

Ma quali sono le attività che andrebbero automatizzate con più urgenza? Per la maggior parte deli intervistati (18%) la priorità è da dare al rilevamento delle minacce, seguita dalla threat intelligence (13%) e infine dall'incident triage, l'identificazione e il contenimento di un incidente. (9%).

“Gli analisti di sicurezza sono sommersi da un numero altissimo di alert falsi positivi, provenienti da differenti soluzioni e sono sempre più preoccupati di non riuscire a individuare una reale minaccia” - spiega Chris Triolo, Vice President of Customer Success di FireEye. “Per risolvere queste problematiche, gli analisti richiedono strumenti di automazione avanzati, come Extended Detection and Response, che possano aiutare a ridurre il timore di non riconoscere una minaccia, rafforzando al contrario il livello di sicurezza informatica del loro SOC”.

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!  Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2

Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2 Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA

Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson

Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS

GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".