Zero trust, interoperabilità e API per l'integrazione: la cybersecurity secondo Cisco

di Alberto Falchi , Vittorio Manti pubblicata il 23 Marzo 2022, alle 11:21 nel canale Security

Dal 2013, con l'acquisizione di Sourcefire, Cisco ha iniziato a creare un ecosistema di sicurezza in grado di coprire quasi ogni esigenza, capace di integrarsi con soluzioni di terze parti. Ne parliamo con Lothar Renner, responsabile sales security Europa dell'azienda

La sicurezza informatica è ormai un tema centrale per qualsiasi azienda, indipendentemente dalla sua soluzione. Proteggersi, però, non è semplice, sia per la necessità di avere a disposizione persone competenti e costantemente aggiornate sule ultime novità, sia per la difficoltà di scegliere e far convivere le numerose soluzioni di cybersecurity dei differenti vendor. Non esiste infatti a oggi un attore in grado di coprire tutti gli aspetti della sicurezza, come ci spiega Lothar Renner, responsabile sales security Europa di Cisco, anche se la multinazionale sta puntando ad avere un portfolio di soluzioni il più completo possibile.

La strategia per la cybersecurity di Cisco

“La cybersecurity è sempre stata parte di Cisco, e abbiamo [nel portfolio] soluzioni di sicurezza da ormai molti anni”, esordisce Renner. Più precisamente, è diventato uno degli asset strategici con l’acquisizione di Sourcefire del 2013, operazione sulla quale la multinazionale ha messo sul piatto ben 2,7 miliardi di dollari. Un investimento importante, che ha permesso a Cisco di dimostrare al mercato che era intenzionata a fare sul serio in ambito sicurezza. Da questa base, poi, Cisco ha iniziato a sviluppare internamente ulteriori soluzioni per la sicurezza, integrando questi elementi direttamente nei prodotti. Questo perché secondo Renner, “la sicurezza non è un add-on, ma qualcosa che deve essere integrato [nei sistemi]”. Il concetto è che, secondo Cisco, non si può sviluppare una soluzione e poi pensare a metterla in sicurezza a posteriori: la cybersecurity deve far parte delle linee guida di ogni progetto a partire dalla sua nascita, come prevede l’approccio Security by design.

Oggi è quasi un concetto scontato, ma non lo era quando la multinazionale ha scelto di intraprendere questa strada. Un periodo in cui la maggior parte dei clienti di Cisco si appoggiavano prevalentemente ai loro data center on-premise e “solo pochi dipendenti utilizzavano delle VPN” per l’accesso da remoto. Eppure, col senno di poi, la scelta di Cisco si è rivelata vincente, anticipando i tempi. Fatto che le ha permesso di essere pronta quando nel 2020 è arrivata la pandemia: “la maggior parte delle grandi aziende non aveva un’infrastruttura adatta a consentire a tutti i dipendenti di lavorare da casa da un giorno all’altro”. Non solo: sempre con l’arrivo della pandemia sempre più carichi di lavoro sono stati spostati sul cloud, fatto che imponeva alle imprese di trovare soluzioni per metterli in sicurezza.

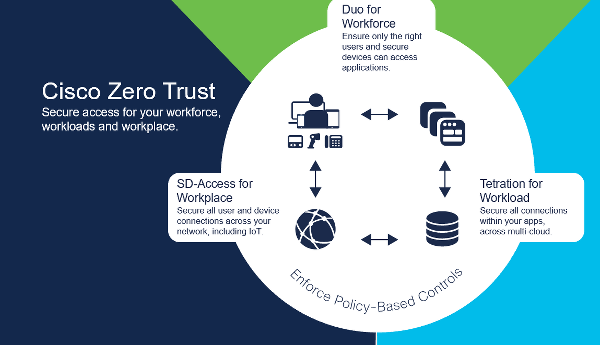

È insomma nata la necessità di proteggere dati e applicazioni garantendo allo stesso tempo la possibilità di accedervi da remoto, e questo ha messo l’accento sull’importanza del “trust”, della fiducia: i vecchi approcci, che garantivano a tutti gli utenti accesso con elevati privilegi, non erano più adeguati ed è stato necessario pensare a soluzioni che offrono a chi si connette solo le autorizzazioni indispensabili a svolgere quel preciso compito, in quel preciso momento. Il concetto di Zero Trust, insomma.

Chi guida le scelte sulla sicurezza in azienda?

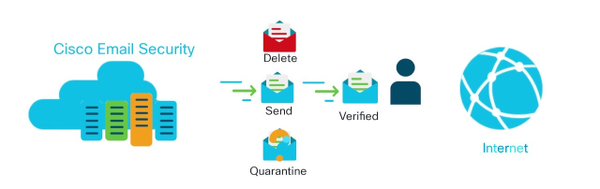

Sino a qualche anno fa la cybersecurity era un tema che interessava prevalentemente il team IT, che avevano il compito di mettere in sicurezza dati, app e carichi di lavoro. Oggi, però, il paradigma è cambiato e sempre più funzioni interne alle imprese devono tenere conto della sicurezza informatica nello sviluppo delle applicazioni e dell’infrastruttura. Le decisioni non sono più responsabilità unica degli amministratori IT, insomma, ma chi è che deve farsi carico delle scelte? Per Renner, deve essere condivisa ed è necessario che il tema sia ben chiaro a ogni dipendente, sia chi sviluppa le app aziendali, che deve tenere conto della cybersecurity in ogni fase della progettazione, sia qualsiasi altro lavoratore, che deve aver chiari i potenziali pericoli. Per farlo, è necessario che tutti siano consapevoli dei rischi, soprattutto se teniamo conto che il 90% delle violazioni inizia da una e-mail malevola.

Ma quali sono i settori industriali dove è prioritario intervenire? Secondo Renner non ha molto senso parlare di settori, tanto quanto di singole imprese e, soprattutto, di dimensioni. Le grandi imprese, per esempio, hanno il problema di essere lente nell’adottare strategie globali, proprio a causa delle loro dimensioni, che minano l’agilità. Le realtà di piccole e medie dimensioni, incluse quelle familiari, invece, sono spesso prive di personale IT specializzato a causa dei budget stringati: qui entrano in gioco i partner, nello specifico i fornitori di soluzioni gestite, ai quali le piccole realtà possono delegare la gestione della sicurezza.

Serve più interoperabilità fra le soluzioni di cybersecurity

Uno dei principali problemi che si trovano a fronteggiare le imprese è la grande quantità di soluzioni di cybersecurity necessaria per mettere in sicurezza ogni aspetto, che genera complessità, anche perché non sempre i prodotti dei differenti sviluppatori “parlano” fra loro. Su questo tema Renner è molto schietto: “credo che abbiamo creato il problema noi stessi, intesi come industria della cybersecurity. Se vai a una fiera di settore vedrai che ci sono centinaia di aziende specializzate in cybersecuyrity emergenti, che stanno portando innovazione in diversi ambiti e vanno a proteggere aspetti sempre più specifici”. Il risultato è che le aziende più strutturate si trovano a gestire centinaia di differenti prodotti di sicurezza. Prodotti che tra l’altro cambiano molto a seconda del Paese in cui opera l’azienda, col risultato che la filiale italiana potrebbe avere un set di strumenti differente da quello della filiale tedesca della stessa multinazionale.

Come se ne esce? “Serve uno standard! E [come Cisco] abbiamo l’ambizione di portare sul mercato la piattaforma di sicurezza più aperta di tutta l’industry”. Questo non significa che un cliente sia costretto a rimanere legato a Cisco e Renner spiega che viene sempre offerta la possibilità di integrare anche strumenti di altre realtà: l’obiettivo è quello di essere interoperabili, non di chiudersi. “Abbiamo già realizzato 50 integrazioni con soluzioni di terze parti”, sottolinea Renner. “E offriamo anche delle API”, così che sia più semplice per gli sviluppatori integrarsi coi prodotti Cisco. Perché l’importante è offrire ai clienti la massima libertà di scelta. Anche perché “pur avendo uno dei portafogli di soluzioni di sicurezza più ampi di tutto il settore, non possiamo coprire ogni aspetto”.

PMI e scarsi budget: quali aspetti della cybersecurity sono prioritari?

Se per le aziende più strutturate è la complessità e l’integrazione fra le varie soluzioni di sicurezza la difficoltà da superare, nel caso delle PMI il problema principale è il budget. Non potendo coprire tutto, su cosa è meglio concentrare l’attenzione? Secondo Renner, prima di tutto è fondamentale proteggere l’e-mail, che è il principale vettore di minacce, seguito a ruota dalla protezione dei DNS.

Che può essere acquistata dall’impresa ma anche essere integrata in altri prodotti, come quelle di connettività. Un esempio per l’Italia è TIM, che nel 2021 ha siglato con Cisco un accordo per proteggere tramite le tecnologie della multinazionale le connessioni dei suoi clienti business, u servizio che prende il nome di TIM Safe Web e che si basa sulla piattaforma cloud Cisco Umbrella.

Due mesi di Battlefield 6: dalla campagna al battle royale, è l'FPS che stavamo aspettando

Due mesi di Battlefield 6: dalla campagna al battle royale, è l'FPS che stavamo aspettando Antigravity A1: drone futuristico per riprese a 360° in 8K con qualche lacuna da colmare

Antigravity A1: drone futuristico per riprese a 360° in 8K con qualche lacuna da colmare Sony Alpha 7 V, anteprima e novità della nuova 30fps, che tende la mano anche ai creator

Sony Alpha 7 V, anteprima e novità della nuova 30fps, che tende la mano anche ai creator Due GeForce GTX 580 in SLI: l'insospettabile base dell'AI che conosciamo oggi

Due GeForce GTX 580 in SLI: l'insospettabile base dell'AI che conosciamo oggi TSMC dà i numeri: dal processo N7 a quello A14 efficienza migliorata di 4,2 volte

TSMC dà i numeri: dal processo N7 a quello A14 efficienza migliorata di 4,2 volte

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".