F5 estende il suo portafoglio Shape Security e introduce una protezione contro l'account takeover

di Alberto Falchi pubblicata il 03 Gennaio 2022, alle 17:31 nel canale Security

Dopo l'acquisizione di Shape nel 2020, F5 continua a potenziare le sue soluzioni per la protezione di e-commerce e sistemi di pagamento, sia lato aziende sia lato client. Di recente, sono state introdotte nuove funzionalità per minimizzare i rischi dell'account takeover

F5 Networks ha aggiornato la sua suite di applicazioni Shape Security, una soluzione SaaS che include strumenti per la protezione dalle frodi, introducendo funzionalità atte a prevenire l'account takeover. F5 ha acquisito Shape nel 2020, espandendo così la sua gamma di strumenti per potenziare la sicurezza informatica delle aziende.

Cosa è l'account takeover?

L'Account Takeover (ATO) si verifica quando un criminale informatico riesce a impossessarsi delle credenziali di accesso valide a un sistema ed è una delle minacce più preoccupanti. Un hacker in possesso di credenziali di accesso infatti è in grado di spacciarsi per una persona all'interno dell'azienda, ed è in grado di sferrare ulteriori attacchi, per esempio lanciando mail di phishing molto credibili e in grado di superare i filtri di sicurezza, dato che l'indirizzo e-mail usato è ufficiale e considerato affidabile. Secondo un report di Javelin, nel 2020 questo tipo di attacchi è costato alle aziende 6 miliardi di dollari a livello globale.

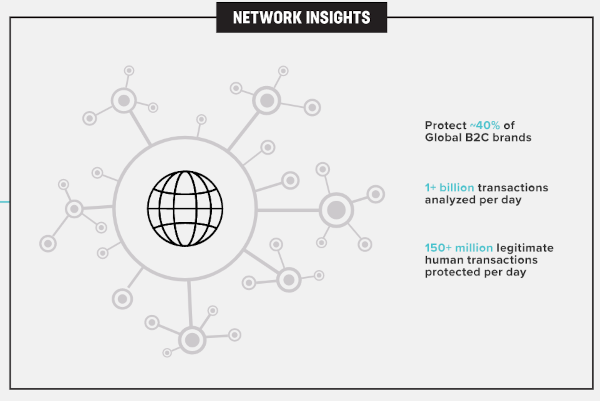

Per minimizzare il rischio posto da questa tipologia di attacchi F5 ha aggiornato il portafoglio Shape Security, così da proteggere applicazioni, API e account sia da attacchi condotti da umani, sia da quelli scagliati dai bot, che si appoggiano a database di credenziali sottratte per testarle in maniera automatizzata. Aggregator Management garantisce visibilità e sicurezza ai financial aggregator, quelle soluzioni che aggregano in un unico punto informazioni bancarie, carte di credito e altri strumenti di pagamento. Grazie all'Open Banking questi aggregatori hanno iniziato a diffondersi parecchio e proteggerli è fondamentale, dato che violando questi sistemi un attaccante ha accesso a tutti gli strumenti di pagamento della vittima.

Una seconda novità introdotta da F5 è Authentication Intelligence, una soluzione che fa leva su algoritmi di machine learning per semplificare l'accesso ai clienti verso i siti di e-commerce, evitando di dover reimmettere più volte le credenziali o di utilizzare fastidiosi sistemi come i CAPTCHA, garantendo allo stesso tempo un elevato livello di cybersecurity. Il sistema infatti valuterà se la connessione è considerata affidabile tenendo conto del profilo utente e del dispositivo usato, valutando se il dispositivo usato per l'accesso è usato da un solo utente o è a disposizione di più persone, e analizzando altri parametri così da garantire la sicurezza dell'autenticazione.

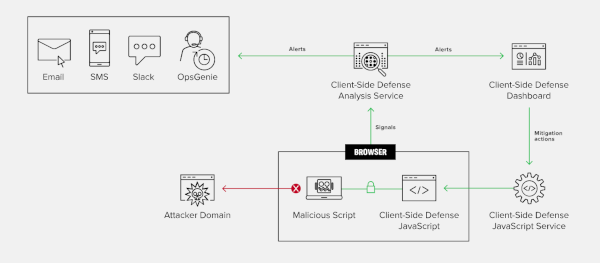

Le soluzioni fin qui indicate sono prevalentemente pensate per chi gestisce e-commerce, e sono mirate a proteggere gli accessi migliorando allo stesso tempo l'esperienza utente, riducendo gli attriti e la necessità di inserire numerose volte le stesse credenziali. Per garantire la protezione da attacchi scagliati gli utenti finali nel tentativo di intercettare i dati di pagamento (parliamo di attacchi come Magecart, o altre forme di formjacking), F5 ha invece lanciato Client Side Defense.

"F5 Shape mitiga in modo completo i danni causati dal traffico pericoloso, sia esso generato da comportamenti umani o da processi automatizzati, fermando così qualsiasi attività di account take over e tutte le possibili minacce che ne derivano", commenta Saurabh Bajaj, VP of Product Management di F5 Shape. “Offrire queste soluzioni a partire da un'unica piattaforma incoraggia la collaborazione con L’IT e, allo stesso tempo, consente ai team che si occupano delle frodi e delle SecOps di concentrarsi su altre priorità, sfruttando gli insight ottenuti per migliorare l’efficienza delle azioni. Grazie alla capacità di far emergere in modo proattivo anomalie e comportamenti sospetti dell'account, F5 contrasta il cybercrime in ogni fase del percorso digitale dei suoi clienti, fornendo al settore una vera e propria soluzione end-to-end di sicurezza, autenticazione e antifrode".

FUJIFILM X-T30 III, la nuova mirrorless compatta

FUJIFILM X-T30 III, la nuova mirrorless compatta Oracle AI World 2025: l'IA cambia tutto, a partire dai dati

Oracle AI World 2025: l'IA cambia tutto, a partire dai dati Micron e millisecondi: la piattaforma ServiceNow guida l'infrastruttura IT di Aston Martin F1

Micron e millisecondi: la piattaforma ServiceNow guida l'infrastruttura IT di Aston Martin F1 Inquinamento record a Nuova Delhi: il governo locale tenta la strada della pioggia artificiale

Inquinamento record a Nuova Delhi: il governo locale tenta la strada della pioggia artificiale Il Giappone e il 'fetish' per i dischi ottici: con l'addio a Windows 10 ecco case e portatili con unità ottiche

Il Giappone e il 'fetish' per i dischi ottici: con l'addio a Windows 10 ecco case e portatili con unità ottiche AMD presenterà il Ryzen 5 7500X3D? Un nuovo modello Zen 4 con 3D V-Cache spunta online

AMD presenterà il Ryzen 5 7500X3D? Un nuovo modello Zen 4 con 3D V-Cache spunta online

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".