Il nuovo report di Trend Micro conferma il crescente interesse degli hacker per i dispositivi IoT

di Alberto Falchi pubblicata il 25 Settembre 2019, alle 19:21 nel canale Security

La crescente diffusione dei dispositivi IoT attira l'interesse degli hacker, in particolare russi e portoghesi, che vendono sul mercato nero l'accesso a dispositivi compromessi dai quali è poi possibile lanciare attacchi mirati

Trend Micro ha deciso per un approccio leggermente differente dal solito per redigere il suo report The Internet of Things in the Cybercrime Underground. Invece di limitarsi ad analizzare il pattern degli attacchi usando la sua rete di sensori, l'azienda si è concentrata sull'analisi delle discussioni sulle comunità di hacker underground relative ai dispositivi IoT e analizzando i metodi per monetizzare i loro attacchi.

I router sono fra i dispositivi IoT maggiormente presi di mira

Definire i router come dispositivi Internet of Things può sembrare singolare ma i ricercatori di Trend Micro li includono nella categoria, insieme a stampanti connesse, videocamere e altri oggetti estremamente diffusi in case e uffici.

I router sono anche i dispositivi attaccati più di frequente, fatto che non stupisce se si tiene conto sia dell'enorme diffusione sia della semplicità con cui possono essere raggiunti via internet e, spesso, hackerati: l'utilizzo di password deboli è ancora molto diffuso, sia per i rotuer sia per dispositivi come videocamere di sorveglianza, fatto che fa riflettere molto sulla mancanza di cultura della sicurezza di base. Questo accade non solamente in ambito privato e domestico, ma anche nel caso di realtà aziendali, comprese strutture come ospedali, dove ci si aspetterebbe che il sistema di sorveglianza o le stampanti siano protette come minimo da una VPN, non direttamente esposte sulla Rete.

Le lingue degli hacker dell'IoT

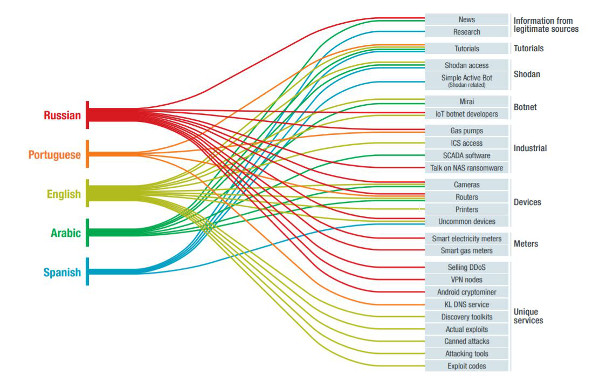

L'inglese è sempre una delle lingue più usate nelle comunità hacker underground ma non certo l'unica e i ricercatori di Trend Micro hanno analizzato anche conversazioni in altri idiomi, nello specifico russo, portoghese, arabo e spagnolo.

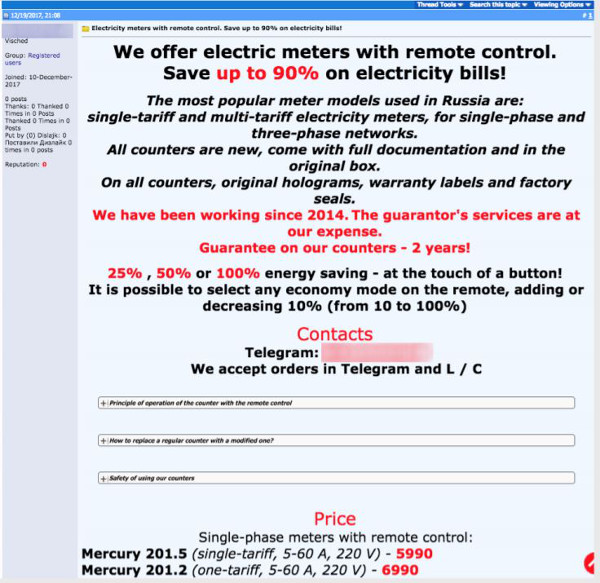

I russi, come prevedibile, sono fra i più attivi e, soprattutto, fra i più pericolosi, dal momento che non si concentrano sulla mera ricerca delle vulnerabilità ma mirano a monetizzare le loro competenze. Prevalentemente, si concentrano le loro attenzioni su router, contatori intelligenti e sulle pompe di benzina connesse. I router hackerati vengono spesso usati all'interno di botnet per lanciare attacchi DDoS (a pagamento) o per minare criptovaluta, mentre per quanto riguarda i contatori secondo Trend Micro al momento si tratta di operazioni di hacktivism - di ribellione al sistema - mirate a risparmiare sulle bollette, anche se non mancano personaggi che vendono contatori col firmware modificato per indicare consumi inferiori a quelli reali.

Le discussioni dell'underground portoghese

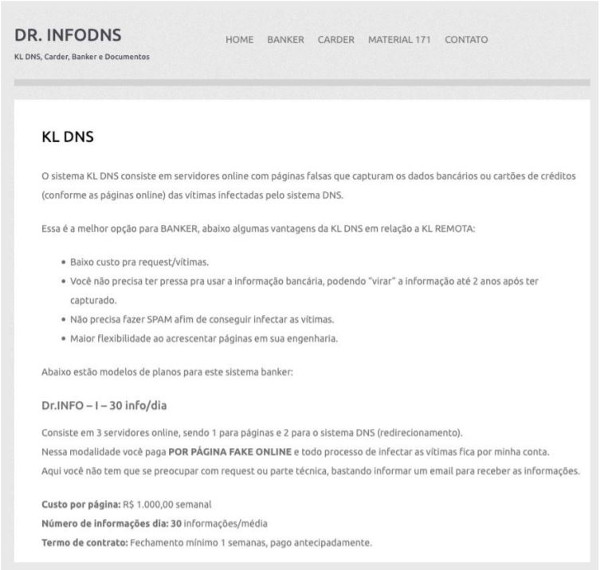

Le discussioni delle comunità undergrund in portoghese hanno origine soprattutto dal Brasile usando canali come Telegram, WhatsApp e Discord. Seguendone le conversazioni, i ricercatori indicano la pericolosità di questi gruppi come di medio livello dato che la maggior parte delle discussioni sono relative allo scambio di informazioni, in particolare su router, cable modem e modem ADSL. Anche in questo caso, i tentativi di monetizzazione si concentrano sulla vendita di botnet e in particolare KL DNS, un servizio venduto sui forum brasiliani utile a organizzare campagne di phishing e, talvolta, spam di SMS.

Le comunità underground che comunicano in inglese

Il rapporto di Trend Micro suggerisce che le comunità hacker che si scambiano informazioni in inglese sono fra le meno pericolose. I loro membri non sono veri e propri criminali che vedono nell'hacking un'occasione per lucrare, ma più che altro persone curiose che vogliono scambiare informazioni tecniche.

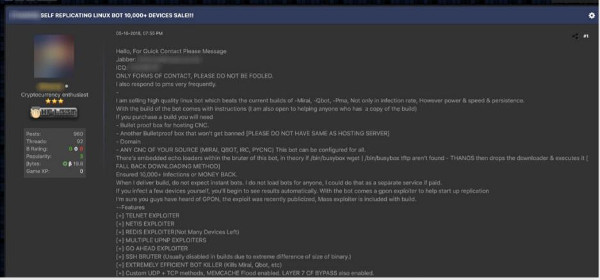

La discussioni si concentrano su tutorial su come violare dispositivi elettronici, in particolare router, webcam e stampanti, anche se sono stati osservati alcuni tentativi di vendita di servizi di botnet, soprattutto Mirai, e di codici di accesso a citofoni e videocamere Nest.

I prezzi? Il setup di Mirai viene venduto a 5 dollari, l'accesso al pannello di controllo di una botnet Mirai a 600 dollari. I dati di login ai dispositivi NEST, invece, oscillano fra i 4 i 6 dollari.

Le comunità underground arabe e spagnole

Anche in questo caso Trend Micro indica come bassa la pericolosità di queste community che, come quelle in lingua inglese, sembrano più interessate allo scambio di informazioni su tecniche di hacking che alla monetizzazione. Gli argomenti più dibattuti sono relativi all'hacking di router e webcam.

Cosa ci insegna questo studio?

Trend Micro indica che il trend di attacco ai dispositivi IoT è in crescita, un dato che non stupisce considerando la diffusione sempre più ampia di tali dispositivi e la semplicità con cui spesso è possibile violarli a causa di leggerezze di chi li ha configurati o di protocolli di sicurezza non adeguati. Col tempo, potremmo assistere a un incremento dei tentativi di monetizzazione ma il vero problema non è rappresentato da questi criminali, bensì dagli attacchi sponsorizzati dagli stati, un discorso che esula dagli scopi del paper.

Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso

Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!  Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2

Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2 Theia potrebbe essere stata fondamentale per lo sviluppo della vita sulla Terra

Theia potrebbe essere stata fondamentale per lo sviluppo della vita sulla Terra Onde gravitazionali: LIGO-Virgo-KAGRA hanno rivelato la più massiccia fusione di buchi neri di sempre

Onde gravitazionali: LIGO-Virgo-KAGRA hanno rivelato la più massiccia fusione di buchi neri di sempre La sovranità digitale si applica anche all'assistenza: arrivano i servizi sovrani di SUSE

La sovranità digitale si applica anche all'assistenza: arrivano i servizi sovrani di SUSE

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".