Il computer quantistico di Honeywell arriva a un quantum volume di 512: perché è importante

di Riccardo Robecchi pubblicata il 31 Marzo 2021, alle 08:41 nel canale Innovazione

Honeywell ha annunciato il raggiungimento di un nuovo traguardo nello sviluppo dei suoi computer quantistici: grazie ad affinamenti nel suo System Model H1 ha quadruplicato il suo quantum volume, arrivando al record di 512

Dal lancio del suo primo computer quantistico nel giugno dello scorso anno, Honeywell ha moltiplicato per un fattore di otto la potenza di calcolo quantistico: da un quantum volume di 64 con il System Model H0 si è passati a uno di ben 512 con il System Model H1 odierno. Un incremento che è testimonianza di quanto velocemente cambi il panorama nel mondo dei computer quantistici.

Honeywell arriva a un quantum volume di 512, battendo il suo record precedente

Honeywell aveva annunciato il System Model H1 a settembre 2020, appena pochi mesi dopo il lancio di System Model H0. La grossa differenza tra i due era nella fedeltà, ovvero nella capacità di eseguire operazioni logiche senza incontrare errori: nel caso del System Model H1 è superiore rispetto a quella del modello precedente da cui deriva in via diretta e proprio questa caratteristica lo porta a essere più potente.

La fedeltà e la capacità di far comunicare tra di loro i qubit sono i due elementi fondamentali nel calcolo del quantum volume, un'unità di misura pensata da IBM per paragonare le capacità di calcolo dei computer quantistici. Un sistema con pochi qubit, ma in grado di eseguire calcoli con un basso tasso di errore e con una buona connettività tra i qubit al suo interno, è più potente di uno con molti qubit che hanno però un tasso di errore elevato.

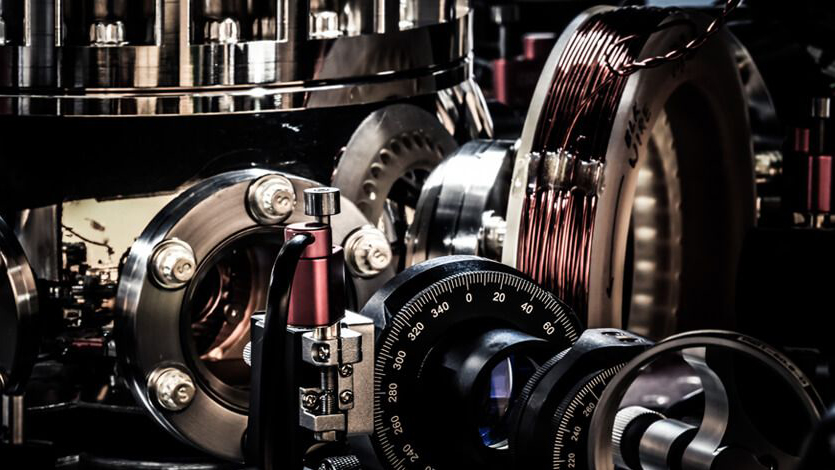

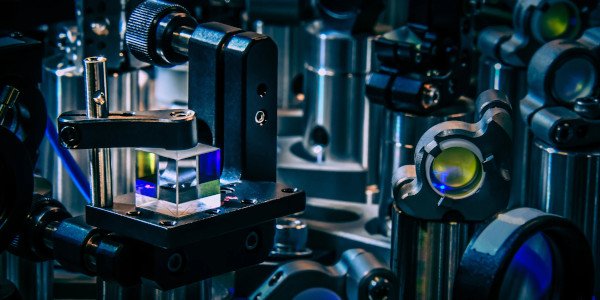

Questo è quanto accade nel confronto tra i sistemi di Honeywell e quelli di IBM: i primi utilizzano le trappole ioniche, dispositivi che intrappolano atomi a cui sono stati strappati gli elettroni (detti ioni) e che offrono un livello di controllo su di essi notevole; i secondi utilizzano superconduttori che permettono di ottenere più qubit, ma un minore livello di controllo e, dunque, un maggiore tasso di errori. Stando a quanto pubblicato sul suo sito ufficiale, Honeywell è riuscita a ottenere una fedeltà del 99,991% per singolo qubit con l'ultima versione del System Model H1, un dato particolarmente ragguardevole.

Proprio questo miglioramento nella fedeltà ha portato il sistema, nato con un quantum volume di 128, a quadruplicare tale numero per arrivare a 512. Questo significa che il System Model H1 è in grado di eseguire calcoli più complessi rispetto a prima con una minore probabilità di incontrare errori e, dunque, è più affidabile. Per fare un confronto, mentre il System Model H1 ha solo 10 qubit, IBM ha un computer quantistico con 27 qubit e un quantum volume di 64.

Passi in avanti oggi per migliori computer quantistici domani

Siamo comunque ancora ben lontani dall'avere computer quantistici in grado di effettuare calcoli della scala necessaria per risolvere problemi di grossa portata. Attualmente è possibile fare poco più che implementazioni di proof of concept per esplorare la tecnologia e capirne le potenzialità, ma la strada tracciata è quella di sistemi con migliaia o milioni di qubit in grado di effettuare calcoli complessi in maniera più rapida rispetto a quanto possibile ora.

L'approccio di Honeywell, che prevede di dare maggiore enfasi all'affidabilità e alla fedeltà rispetto al semplice numero di qubit, sembra promettente e per questo è particolarmente importante che si sviluppino computer quantistici in grado di avere un'alta fedeltà: avere migliaia di qubit che permettono di fare calcoli corretti una volta su 100 non è molto utile, dunque avere maggiore controllo su di essi permetterà poi di ottenere risultati migliori su scala più grande.

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!  Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2

Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2 Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA

Gigabyte Aero X16 Copilot+ PC: tanta potenza non solo per l'IA Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson

Riportare in vita un uccello gigante estinto della Nuova Zelanda: il sogno del regista Peter Jackson GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS

GlobalFoundries vuole fare i chip? La verità dietro l'acquisizione di MIPS Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

Le offerte Amazon del weekend fan tremare la concorrenza: tablet, monitor, iPhone, PC, robot e altri articoli

9 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoNon dovrebbe già essere in grado di rompere diverse chiavi crittografiche? Sicuramente no, o la cosa avrebbe fatto più notizia.

Non dovrebbe già essere in grado di rompere diverse chiavi crittografiche? Sicuramente no, o la cosa avrebbe fatto più notizia.

I bit non c'entrano, in realtà. Come spiegato nell'articolo il quantum volume è semplicemente un numero usato per misurare le prestazioni, non è collegato specificamente a bit o qubit. Tant'è vero che il computer quantistico di Honeywell ha appena 6 qubit, ma ha un quantum volume decisamente superiore alla macchina di IBM con 27 qubit.

Si può pensare al quantum volume come ai MIPS o ai FLOPS nei computer classici: è un'indicazione della potenza di calcolo che va al di là di frequenza, dimensione del bus, lunghezza delle parole e così via per permettere di fare confronti anche tra architetture diverse. C'è maggiore differenza a livello progettuale e fisico tra i computer quantistici di IBM e di Honeywell di quanta ce ne sia mai stata tra processori basati sul silicio, quindi fare paragoni è davvero complesso e il quantum volume non ha corrispondenti diretti nel mondo dei computer tradizionali.

Per quanto riguarda la crittografia: siamo ancora alle basi, quindi ben lontani da qualunque rischio effettivo per le chiavi di cifratura asimmetriche. Questi computer quantistici sono più o meno come il primo processore per calcolatrici inventato da Intel: una rivoluzione in sé, ma nulla di trascendentale in quanto ad applicazioni pratiche.

.....

Non dovrebbe già essere in grado di rompere diverse chiavi crittografiche? Sicuramente no, o la cosa avrebbe fatto più notizia.

Studio MIT 2019

E' del 2019 ma parlavano di 25 Anni per roppere una chiave di 2048bit. Certo visto che questo nuovo computer ha aumentato la propria potenza di 4 volte può essere che il tempo sia sceso altrettanto (6 anni) ma rimane un tempo elevato per le transazioni bancarie un po' meno per i documenti criptati.

Non ne so nulla di crittografia quindi magari è un ragionamento stupido

E' del 2019 ma parlavano di 25 Anni per roppere una chiave di 2048bit. Certo visto che questo nuovo computer ha aumentato la propria potenza di 4 volte può essere che il tempo sia sceso altrettanto (6 anni) ma rimane un tempo elevato per le transazioni bancarie un po' meno per i documenti criptati.

Non ne so nulla di crittografia quindi magari è un ragionamento stupido

L'articolo dice, in realtà, altro: "Now Gidney and Ekerå have shown how a quantum computer could do the calculation with just 20 million qubits. Indeed, they show that such a device would take just eight hours to complete the calculation. [...] A 20-million-qubit quantum computer certainly seems a distant dream today. But the question these experts should be asking themselves is whether such a device could be possible within the 25 years they want to secure the information. If they think it is, then they need a new form of encryption."

Il computer che permetterà di rompere le chiavi RSA (usate per cifrare le comunicazioni principalmente) potrebbe esistere tra 25 anni e permetterà di eseguire l'operazione di forzatura in circa 8 ore. Il problema è più che altro per le comunicazioni intercettate, che potrebbero essere decifrabili quando un tale computer quantistico sarà realtà; per i documenti si usano altri tipi di cifrari come AES: sono cifrari simmetrici, ovvero che usano la stessa chiave sia per la cifratura che per la decifrazione, e usano un metodo diverso per cifrare i dati che li rende di fatto immuni ai computer quantistici. Per fare un esempio pratico, AES 256 richiede qualche miliardo di anni con le tecnologie attuali per essere forzato; un computer quantistico porterebbe un vantaggio pari al dimezzamento della lunghezza della chiave, che resta comunque tale da richiedere milioni di anni per essere trovata.

Il futuro è in mano ai qc, però il loro utilizzo sarà o sui sistemi ibridi es. da casa tramite internet ho accesso a pagamento ai superconduttori o fotonici, o tra 20 anni quando i qc fotonici saranno commercializzati al pubblico.

Certo che questa informazione sarebbe potuta apparire direttamente nell'articolo, tanto più che viene fatto un confronto con la macchina IBM per la quale questo dato viene fornito.

Non si era parlato di recente anche di un computer quantistico con un quantum volume molto più elevato di questo?

Non si era parlato di recente anche di un computer quantistico con un quantum volume molto più elevato di questo?

Hai ragione, l'ho inserita (correggendomi: il System Model H1 ha 10 qubit, era l'H0 ad avere 6 qubit). Grazie del suggerimento.

Il computer quantistico cui penso tu faccia riferimento è quello di IonQ. L'azienda ha dichiarato un quantum volume di 4 milioni per il suo futuro computer quantistico, ma mi sembra che usi un metodo di calcolo leggermente diverso. Il concetto è lo stesso comunque di Honeywell comunque, dato che anche IonQ usa le trappole ioniche.

Quando ti ho citato non mi ero accorto fossi parte della redazione, credevo fosse un'aggiunta utile da parte di un utente comune!

https://www.cybersecurity360.it/sol...ci-gli-scenari/

«nellambito della crittografia simmetrica, la minaccia maggiore è rappresentata dallalgoritmo di Grover (ideato da Lov Grover nel 1996 presso i Bell Labs).

Tale algoritmo in esecuzione su un quantum computer consente di eseguire ricerche di un elemento allinterno di una lista non ordinata di lunghezza N, in un tempo proporzionale a radice di N.»

e poi il secondo algoritmo:

«Ciascuna di esse è facilmente decodificabile, senza il possesso della chiave, dallalgoritmo di Shor (ideato da Peter Shor nel 1994) e sono di fatto ritenute insicure con la comparsa dei computer quantistici. Il motivo per il quale lalgoritmo di Shor è in grado di rompere i sistemi crittografici a chiave pubblica è la conseguenza del fatto che essi si basano su determinati problemi computazionali: la fattorizzazione dei numeri interi ed il logaritmo discreto.»

«Tra gli algoritmi a chiave simmetrica, lAdvanced Encryption Standard (AES), il Blowfish, il Twofish o il Serpent, con una lunghezza della chiave superiore o uguale a 256 bit e sotto opportune condizioni, potranno dimostrarsi quantum-safe.»

Why Bitcoin fears Quantum Computers and IOTA doesnt

https://www.bitcoininsider.org/arti...and-iota-doesnt

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".