Check Point mette in guardia le aziende: i dispositivi mobili sono sempre più presi di mira

di Alberto Falchi pubblicata il 14 Aprile 2021, alle 18:01 nel canale Security

Attacchi del tipo man in the middle, trojan, bug nelle app più diffuse come Facebook, Instagram e WhatsApp: i dispositivi mobile sono diventati il bersaglio preferito degli hacker, che li sfruttano per muovere i primi passi nelle reti aziendali

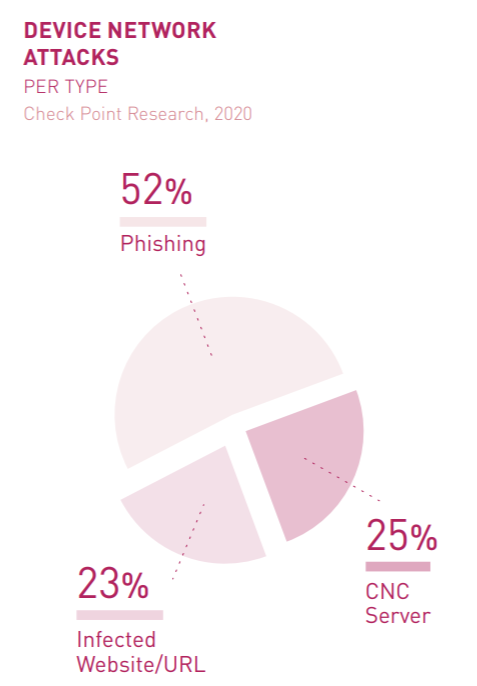

Mentre le aziende si adoperano per adottare misure sempre più robuste per mettere in sicurezza gli asset aziendali, gli attaccanti non si perdono d'animo e concentrano i loro sforzi sugli elementi più deboli della catena: gli smartphone dei dipendenti. "Colpa" anche del Covid, che ha imposto di lavorare a distanza e incrementato l'uso del mobile. Secondo Check Point la situazione non va sottovalutata e, come risulta dallo studio Mobile Security Report 2021 condotto dall'azienda, nessuno è esente dal rischio: praticamente tutte le realtà intervistate per la stesura del report hanno subito almeno un tentativo di attacco nel 2020.

I dati sono stati ricavati prendendo come campione 1.800 aziende che hanno adottato la suite di sicurezza Harmony Mobile sviluppata da Check Point.

Secondo Check Point 4 smartphone su 10 sono vulnerabili

Fra le strategie più usate ed efficaci per compromettere un dispositivo mobile o sottrarre informazioni sensibili, come le credenziali di accesso, il man in the middle è una delle preferite dagli attaccanti: è maledettamente efficace ed è banale da portare a termine. Basta creare un hotspot Wi-Fi dal nome credibile (come Starbucks, se ci si trova nei pressi di un locale della nota catena) e in molti non ci penseranno due volte a connettersi. Spesso, anche involontariamente: i dispositivi sono configurati per accedere in automatico alle reti con un SSID noto e quindi, anche senza intervento dell'utente, può capitare che il dispositivo tenti automaticamente di agganciarsi a queste reti "pirata", con tutte le conseguenze del caso.

Altre preoccupazioni arrivano dai malware, con il 46% delle aziende in esame che hanno scovato almeno un malware sugli smartphone dei loro dipendenti, nella maggior parte dei casi trojan (i più diffusi sono Hiddad, XHelper e Necro) in grado di sottrarre le credenziali di accesso, spesso usati per fare muovere i primi passi nella rete del bersaglio per poi muoversi lateralmente al suo interno alla caccia di informazioni di maggiore valore. L'aspetto più preoccupante è che questi malware sono spesso stati installati tramite app apparentemente legittime, molte delle quali promettevano di offrire informazioni relative al Covid per convindere gli utenti a installarle.

Anche chi è stato estremamente prudente e non ha installato nulla non può definirsi al sicuro, però: le principali vulnerabilità trovate nel 2020 erano relative a 3 app che praticamente tutti hanno installato sui loro telefoni, cioè Facebook, Instagram e WhatsApp. Nel caso di Facebook la vulnerabilità è stata individuato grazie al bug bounty program dell'azienda un problema che avrebbe permesso a un hacker di chiamare un utente e ascoltare tutto quello che veniva ripreso dal microfono del telefono. Anche se l'utente non avesse risposto alla chiamata. Nel settembre 2020 invece è stato individuato un problema su Instagram, che avrebbe consentito a un attaccante di eseguire codice non autorizzato da remoto sul dispositivo mobile. A individuare questo baco è stata la stessa Check Point, che ha anche scovato una vulnerabilità in WhatsApp che, fortunatamente, avrebbe consentito a un attore malevole di mandare in crash il dispositivo, facendo perdere eventuali dati.

Il problema principale, in ogni caso, è rappresentato dagli APT, attori spesso sponsorizzati da stati che hanno il tempo e le risorse per concentrare i loro sforzi su bersagli sensibili e che sempre più stanno approfittando dei dispositivi dei dipendenti delle aziende come punto di ingresso per i loro attacchi.

"Come abbiamo visto nel 2020, il panorama delle minacce mobile ha continuato a espandersi per cui quasi ogni azienda ha subito un attacco" - ha dichiarato Neatsun Ziv, VP Threat Prevention di Check Point Software. "E ci sono minacce più complesse all’orizzonte. I criminali informatici continuano a evolversi e ad adattare le loro tecniche per sfruttare la nostra crescente dipendenza dai dispositivi mobile. Le aziende devono adottare soluzioni di sicurezza mobile che proteggano senza soluzione di continuità i dispositivi dalle minacce informatiche avanzate di oggi, e gli utenti dovrebbero fare attenzione a utilizzare solo app provenienti da app store ufficiali per ridurre al minimo il rischio".

Il report completo di Check Point è disponibile gratuitamente a questo indirizzo.

Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso

Microsoft Surface Pro 12 è il 2 in 1 più compatto e silenzioso Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!

Recensione REDMAGIC Astra Gaming Tablet: che spettacolo di tablet!  Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2

Dopo un mese, e 50 foto, cosa abbiamo capito della nuova Nintendo Switch 2 Cyberpunk 2077 raggiungerà i 120 FPS su Mac con dettagli ultra: ecco specifiche e data d'uscita

Cyberpunk 2077 raggiungerà i 120 FPS su Mac con dettagli ultra: ecco specifiche e data d'uscita Questi nanorod potrebbero cambiare il futuro dell'energia pulita

Questi nanorod potrebbero cambiare il futuro dell'energia pulita realme C71: lentry-level con display 120 Hz, batteria infinita e NFC a meno di 150 euro

realme C71: lentry-level con display 120 Hz, batteria infinita e NFC a meno di 150 euro

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".